| 우크라이나가 경고했던 낫페트야급 사이버공격 ‘배드래빗’ 등장 | 2017.10.25 |

동유럽 지역 수백 개 조직, 24일 대규모 랜섬웨어 공격에 당해

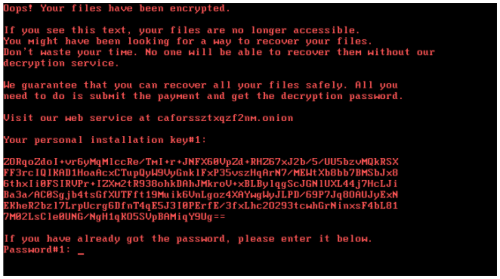

페트야 변종인 ‘Diskcoder.D’ 사용, 드라이브 바이로 전파된 듯 [보안뉴스 오다인 기자] 24일(현지 시각) 동유럽의 정부기관, 언론사, 교통기관 등 수백 개 조직이 랜섬웨어에 감염됐다. 피해는 주로 러시아와 우크라이나에 집중됐으며, 불가리아, 독일, 터키에서도 피해가 발생했다.  ▲‘Diskcoder.D’ 몸값 요구 화면 [이미지=ESET 포스트 캡처] 러시아의 대형 언론사 인터팩스 에이전시(Interfax Agency)를 포함해 우크라이나의 대중교통기관인 키예프 메트로(Kiev Metro)와 오데사 국제공항(Odessa International Airport), 그리고 각종 사회기반시설 및 금융 유관 부처도 피해를 입었다. 미국 인터넷침해사고대응지원센터(US-CERT)는 다수의 국가로부터 ‘배드래빗(Bad Rabbit)’에 감염됐다는 신고를 접수했다고 24일 밝혔다. US-CERT는 배드래빗 공격자가 탈취한 데이터를 되돌려 준다는 보장이 없기 때문에 몸값을 지불해서는 안 된다고 피해자들에게 권고했다. 앞서 12일 우크라이나 비밀수사국(SBU)과 CERT는 ‘우크라이나 수호자의 날(Defender of Ukraine Day)’을 전후해 낫페트야(NotPetya)와 유사한 대규모 사이버 공격이 발생할 수 있다고 경고한 바 있다. 현재 보안 연구자들이 배드래빗을 집중 분석하기 시작하면서 이번 공격과 관련한 세부사항이 점차 드러나고 있다. 보안 업체 ESET의 연구자들은 키예프 메트로 공격 시 사용된 멀웨어가 악명 높은 페트야(Petya) 멀웨어의 새로운 변종인 ‘Diskcoder.D’라고 밝혔다. Diskcoder.D의 가장 최신 버전은 지난 6월 전 세계에 전파된 랜섬웨어 캠페인, 즉 낫페트야 멀웨어 공격에 사용됐다. 보안 업체 카스퍼스키 랩(Kaspersky Lab)의 연구자들은 배드래빗에서 발견된 ‘dispci.exe’ 파일이 오픈소스 암호화 툴인 ‘DiskCryptor’의 코드 베이스에서 나온 것이라고 설명했다. DiskCryptor는 디스크와 시스템 파티션을 암호화하는데 쓰이는 합법적인 툴이다. 카스퍼스키 소속의 오르칸 마메도프(Orkhan Mamedov), 표도르 시니친(Fedor Sinitsyn), 안톤 이바노프(Anton Ivanov)는 24일 블로그 포스트를 통해 “이 멀웨어는 조작된 부트로더(bootloader)를 설치하고 감염된 기기의 정상적인 부팅을 방해하는 동시에 디스크 암호화 모듈로 작동한다”고 말했다. 또한, 이 연구자들은 코드 문자열을 분석한 결과 배드래빗 공격자가 미국의 인기 드라마 ‘왕좌의 게임(Game of Thrones)’ 애청자로 추정된다고도 말했다. 배드래빗 코드 문자열에 왕좌의 게임 캐릭터 이름들이 포함돼 있다는 것이다. ESET의 수석 멀웨어 연구자 로버트 리포프스키(Robert Lipovsky)는 배드래빗이 광범위하게 전파된 랜섬웨어 공격이긴 하지만, 워너크라이(WannaCry)만큼 치명적이진 않을 것이라고 전망했다. 배드래빗이 다른 사이버 공격보단 상대적으로 널리 퍼지긴 했으나 워너크라이만큼 전 세계로 퍼지진 않을 것 같다는 것이다. 리포프스키는 “배드래빗 샘플에서 발견된 감염 역량을 고려했을 때, 우크라이나 밖으로 전파되는 건 이론적으로는 가능하지만 6월 낫페트야 사건보다는 가능성이 떨어져 보인다”며 “배드래빗에는 이터널블루(EternalBlue)의 전파 메커니즘이 없기 때문”이라고 설명했다. 이터널블루는 워너크라이가 전 세계로 삽시간에 퍼지는 데 사용된 SMB 웜 형태의 공격을 말한다. 그 대신 배드래빗은 하드코드된 크리덴셜을 SBM를 통해 빼돌리는 수법을 쓴다. 배드래빗은 먼저 미미카츠(Mmikatz)라는 비밀번호 추출 툴을 이용해 감염된 기기에서 비밀번호를 원격으로 훔쳐내고, 이후 바이너리 코드에 하드코드된 사용자명과 비밀번호 목록을 사용한다. Diskcoder.D를 심는 데 가짜 어도비 플래시 플레이어 인스톨러가 사용됐다는 가설도 있다. ESET은 러시아와 우크라이나의 대형 언론사 웹사이트에 가해진 피해에서 이 같은 사실을 포착했다고 설명했다. 리포프스키는 “가짜 어도비 플래시 플레이어가 감염 매개일 가능성이 매우 농후하긴 하지만 이것이 주된 감염 매개인지에 대해선 아직 의문이 남는다”며 “연막 작전일 수 있다”고 덧붙였다. 카스퍼스키 연구자들은 자사의 텔레메트리(telemetry)를 통해 분석한 결과, 최초 공격 매개가 드라이브 바이(drive-by) 공격이었으며 타깃이 있는 공격 캠페인이었다는 점이 드러났다고 말했다. “관찰 결과, 배드래빗은 기업 네트워크를 겨냥한 공격이었던 것으로 추정된다. 배드래빗은 (6월 발발한) 낫페트야 공격에 사용된 것과 유사한 수법을 사용했다.” 이어 카스퍼스키는 “이 랜섬웨어 드로퍼(dropper)는 드라이브 바이 공격의 도움을 받아 배포된다”며 “타깃이 정상적인 웹사이트를 방문하는 동안, 멀웨어 드로퍼가 공격자의 인프라에서부터 다운로드 된다”고 설명했다. “이때 어떤 익스플로잇도 사용되지 않기 때문에 피해자는 어도비 플래시 인스톨러로 위장한 멀웨어 드로퍼를 수동으로 실행시켜야만 한다.” 엔드포인트 보안 업체 크라우드스트라이크(CrowdStrike)의 첩보 부사장인 아담 메이어스(Adam Meyers)는 배드래빗이 러시아 및 동유럽의 연예인 가십 사이트인 ‘argumentiru.com’을 통해 전파된 것으로 보인다고 말했다. 메이어스는 성명문을 통해 “크라우드스트라이크의 첩보팀은 이 웹사이트가 전략적 웹 침해(SWC: Strategic Web Compromise, ‘워터링 홀’ 공격이라고도 함) 공격의 일환으로써 2017년 10월 24일 악성 자바스크립트 삽입을 호스팅하고 있다는 사실을 확인할 수 있었다”고 말했다. 또한, 크라우드스트라이크는 배드래빗이 낫페트야 공격자와 연관됐다는 증거를 다수 발견하기도 했다. 메이어스는 24일 트위터를 통해 배드래빗과 낫페트야의 DLL은 “똑같은 코드 베이스를 67%나 공유하고 있기 때문에 두 공격의 배후에 동일한 공격자가 있을 가능성이 높다”고 설명했다. [국제부 오다인 기자(boan2@boannews.com)] Copyrighted 2015. UBM-Tech. 117153:0515BC |

|

|

|