| 실전단계 진입한 해커들, 남은건 대규모 디도스 공격뿐? | 2017.11.01 |

해커, 무선 카메라 취약점 악용한 스크립트 시연 등 실전단계 진입해 공격 준비 중IoTroop, 10가지 취약점 악용...디링크 등이 제조한 라우터와 무선 IP 카메라 표적

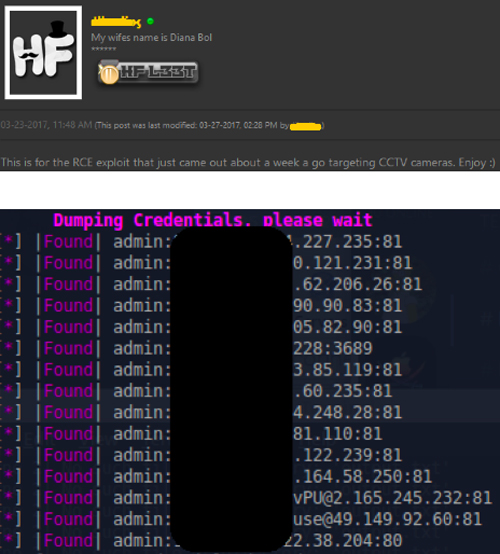

[보안뉴스 김경애 기자] Reaper 또는 ‘IOTroop’으로 알려진 수백만 개의 IoT 봇넷을 이용한 대규모 디도스(DDoS) 공격이 곧 다가올 것으로 보여 IoT 보안에 비상등이 켜졌다.  [이미지=NewSky Security 블로그 캡처] New Sky Security 수석 연구원 Ankit Anubhav이 조사한 바에 따르면 “해커들은 수백만 개의 IoT 봇넷을 이용한 대규모 디도스(DDoS) 공격준비를 하고 있다”며 “인터넷에서 취약한 IoT 장치를 검색하고 기본설정이나 보안에 약한 로그인 정보를 덤프할 수 있는 지하 포럼에서 공격 스크립트를 교환하고 있다”고 발표했다. 이는 해커들이 공격 개념을 잡은 것으로 실제 공격으로 이어질 수 있는 중요한 단계에 진입했다는 의미다. 지하 포럼에서 해커들은 중국업체가 제작한 무선 카메라의 취약점을 악용한 스크립트 시연을 하고, 무기화된 CVE-2017-8225 공격과 관련 스크립트의 스크린 샷 등 정보를 함께 공유하고 있는 것으로 알려졌다. 이에 NewSky Security는 최근 발표된 체크포인트(Check Point)의 IoTroop 연구에 보강하는 작업에 나섰다. 앞서 본지가 지난 10월 23일 보도한 체크포인트 발표내용을 보면 약 1백만 개 IoT 기기가 IoTroop 멀웨어에 이미 감염됐다. 뿐만 아니라 회사 네트워크 60%가 멀웨어에 감염됐으며, 여러 가지 취약점이 있는 기기를 포함하고 있는 것으로 조사됐다. 이는 공격자가 봇 모집을 넘어 공격 스크립트를 적극 개발하고 있다는 얘기다. IoTroop 맬웨어는 D-Link, TP-Link, Avtech, Netgear, MikroTik, Linksys, Synology 및GoAhead에서 제조한 라우터와 무선IP 카메라를 공격 표적으로 삼고 있다. 특히 기존에 미라이(Mirai)가 기기에 침입하기 위해 기본 로그인 정보(default credentials)를 악용한 것과 달리 IoTroop는 약10가지 취약점을 악용하고 있다는 것이다. 따라서 이에 대한 대응책이 시급한 실정이다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|