| 북한 추정 해커, 삼성 스마트폰에 악성앱 설치 | 2017.11.25 |

삼성에서만 사용하는 녹스 취약점 악용해 악성앱 설치

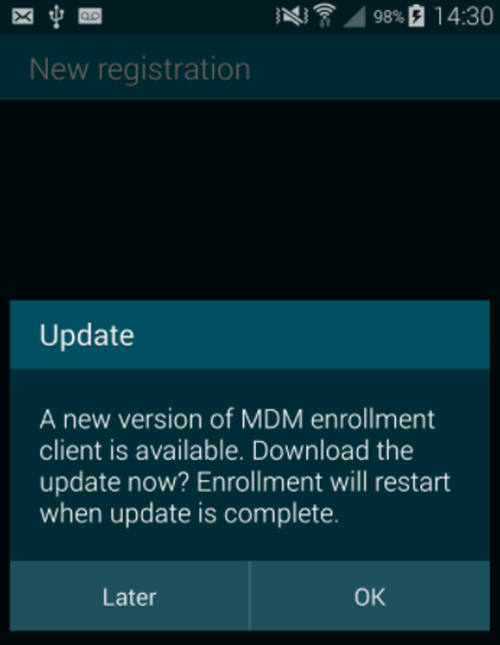

북한 추정 해커조직, 최근 SNS와 스마트폰 OS 취약점 악용해 공격 [보안뉴스 김경애 기자] 북한 추정 해커 조직에서 삼성 스마트폰 취약점을 악용해 악성앱을 설치한 정황이 탐지됐다.  ▲업데이트 설치로 위장한 악성앱 화면[이미지=Quarkslab’s 블로그] 24일 보안업계에서는 삼성 스마트폰 취약점을 이용한 악성앱이 발견됐다며 해당 악성앱은 사용자 본인도 모르게 설치된다고 주의를 당부했다. 이와 관련 팔로알토 네트웍스 등의 글로벌 보안업체는 최근 북한으로 추정되는 해커조직의 스마트폰 해킹 공격 분석보고서를 잇달아 발표한 바 있다. 해커들은 삼성에서만 사용하는 고유 프로그램인 녹스(KNOX) 취약점을 악용한 것으로 분석됐다. 해당 취약점은 2014년 삼성전자가 갤럭시 S5를 출시할 당시 발견된 것으로, 당시 Quarkslab’s 블로그에서 해커가 원격으로 악성앱을 설치할 수 있다는 분석과 함께 소개됐다. 이에 대해 한 보안전문가는 “악성코드 사례 자체가 최신 샘플은 아니지만 패치가 되지 않은 사용자 스마트폰이 악성코드에 감염돼 현재도 탐지되고 있다”고 우려했다. 악성앱은 녹스의 Universal MDM Client 응용 프로그램에서 업데이트 작동원리에 의해 설치된다. 응용 프로그램은 삼성 갤럭시 S5 ROM에 기본적으로 제공되며, 기업용 녹스 보안 솔루션의 일부로 알려져 있다. 따라서 삼성 스마트폰만을 타깃으로 한 공격이라는 게 보안전문가의 분석이다. 특히, 해당 악성앱은 스마트폰 사용자 모르게 깔리기 때문에 더욱 위험한 것으로 알려졌다. 응용 프로그램은 업데이트 서버 URL에서 수행되는데, 사용자 입장에서는 업데이트 요청 팝업창으로 보이기 때문이다. 즉, 해커가 업데이트 팝업창으로 위장해 ‘예’를 선택하도록 유도한다는 얘기다. 악성앱은 응용 프로그램 APK 서명에 사용된 인증서를 확인하거나 애플리케이션에서 요청한 권한에 대해 사용자에게 알리지 않고 설치된다. 이는 해커가 사용자를 속여 업데이트 수락 시 문제의 응용 프로그램을 임의로 설치할 수 있다는 의미다. 해당 취약점은 2014년 당시 패치가 발표됐지만 북한 추정 해커가 패치가 되지 않은 사용자 스마트폰에 사용자 몰래 악성앱을 깔고 정보유출 등 각종 악성행위를 펼치고 있는 것으로 알려졌다. 이에 대해 한 CISO는 “이용자 입장에서는 해결하기가 쉽지 않다”며 “OS 제공사나 스마트폰 제조사가 노출하는 팝업 동의에 대해서는 이용자가 습관적으로 동의 버튼을 누르는데다, 통상적인 애플리케이션 퍼미션(Application Permission) 동의 절차를 따르지 않고 그냥 설치가 되는 방식이라 이용자 입장에서는 설치 여부를 ‘전혀’ 확인할 수 있는 방법이 없다. 심지어 ‘출처가 불분명한 앱’ 설치를 설정에서 제한하는 경우에도 그냥 설치가 되는 형태”라고 설명했다. 이에 삼성전자에서 제대로 패치를 했는지, 해당 보안이슈에 대해 어떻게 대응하고 있는지에도 관심이 모아지고 있다. 이에 본지는 정확한 사실 확인과 함께 삼성 측 입장을 듣기 위해 접촉을 시도해 봤지만 현재까지 명확한 답변이나 입장은 내놓지 않고 있다. 삼성전자 홈페이지 공지사항에서도 이와 관련해서 별다른 안내는 없는 상태다. 이와 관련 한 CISO는 “삼성에서 패치 여부를 외부에 공식적으로 알리거나 하진 않는다”며 “해당 취약점의 경우 제조사 펌웨어(Firmware) 문제이고, 특정한 기업의 애플리케이션(Application)에만 영향을 미치는 경우가 아니라 더욱 그런 것 같다. 복잡한 취약점은 아니라 모두 패치됐을 것으로 생각되지만 결국 펌웨어 제공사인 삼성이 패치에 적극 나서야 하는 상황으로 보인다”고 말했다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|