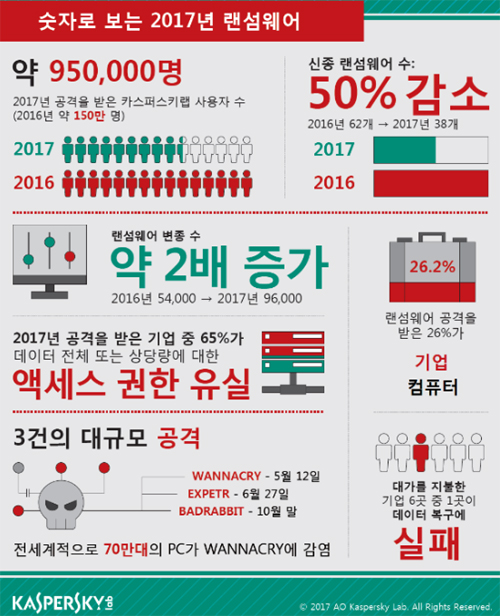

| 숫자로 보는 2017년 랜섬웨어 피해현황 | 2017.12.01 |

기업 노린 랜섬웨어 공격, 2016년 22.6%에서 2017년 26.2%로 증가

[보안뉴스 김경애 기자] 기업을 노린 랜섬웨어 공격이 2016년 22.6%에서 2017년 26.2%로 증가했다. 특히, 기존 랜섬웨어의 변종이 2016년 54,000개에서 2017년 96,000개로 약 2개 가량 급증했다. 뿐만 아니라 공격 받은 기업 중 65%는 데이터 전체 또는 상당량에 대한 엑세스 권한이 유실된 것으로 조사됐다.  [인포그래픽=카스퍼스키랩] 변종이 증가한 이유에 대해 카스퍼스키 측은 보안 솔루션의 탐지 기능이 향상되면서 기존 랜섬웨어 역시 더 까다롭게 진화된 것으로 분석했다. 반면, 신종 랜섬웨어는 2016년 62종에서 2017년 38종으로 감소했다. 특히, 기업을 노린 랜섬웨어 공격이 빈번해진 것으로 조사됐다. 2017년 랜섬웨어 공격을 받은 기업은 65%에 달하며 전체 데이터 또는 상당한 양의 데이터에 접근할 수 없게 된 것으로 알려졌다. 또한, 대가를 지불한 기업 중 1/6은 데이터를 되찾지 못했다. 이러한 수치는 2016년과 대체로 비슷한 수치다. 대표적인 공격으로는 5월 12일 발견된 워너크라이(WannaCry), 6월 27일 발견된 ExPetr, 지난 10월 말 발견된 래드레빗(BadRabbit) 랜섬웨어를 이용한 공격이다. 이 사건들은 모두 기업 네트워크를 침해할 목적으로 설계된 익스플로잇을 사용했다. 이에 대해 카스퍼스키랩 측은 기업 네트워크를 대상으로 한 전례 없는 3건의 공격 발생 후 치명적인 랜섬웨어 판도가 완전히 바뀌었다며, 특히 올해는 전 세계 기업을 타깃으로 한 지능적인 해킹 조직이 웜 기능을 이용해 파괴적인 랜섬웨어 공격을 감행한 것이 특징이라고 분석했다. 이를 통해 주목할 점은 랜섬웨어 공격이 빠르고 획기적으로 발전했다는 것이다. 카스퍼스키랩코리아의 이창훈 지사장은 “2017년 발생한 몇몇 대표적인 랜섬웨어 공격의 경우 기업을 노린 공격 증가를 보여주는 명백한 사례”라며 “이러한 동향은 2016년 처음 발견된 후 2017년에 가속화돼 좀처럼 누그러질 기미가 보이지 않는다. 기업은 이러한 랜섬웨어 공격에 매우 취약하다”고 분석했다. 2017년 2분기부터는 여러 해킹 집단이 랜섬웨어 활동을 종료하고 파일 복호화에 필요한 키를 공개했다. 여기에는 AES-NI, xdata, Petya/Mischa/GoldenEye, Crysis 등이 있었다. 이 중 Crysis는 나중에 다른 해킹 집단이 부활시켜 다시 등장했다. 실제 랜섬웨어 공격을 받은 기업을 살펴보면 회사의 정상적인 운영을 위해 범죄자가 요구하는 돈이나 비트코인을 선뜻 지불하기도 한다. 이 때문에 원격 데스크톱 시스템을 이용한 공격 등 기업을 노린 새로운 감염 수법 증가 현상은 어쩌면 당연하다는 게 카스퍼스키랩 측의 분석이다. 게다가 원격 데스크톱 시스템을 통한 기업의 감염 증가세는 2017년에도 계속됐다. 이러한 공격 방식은 Crysis, Purgen/GlobeImposter, Cryakl 등 폭넓게 사용되는 여러 악성코드 군의 주요 유포 방법으로 악용됐다. 앞서 언급된 3개의 주요 공격 외에도 비교적 공격 수위가 낮았던 AES-NI 및 Uiwix 등은 해커그룹 셰도우 브로커스(Shadow Brokers)가 지난 2017년 봄 온라인으로 유출시킨 정교한 익스플로잇을 사용했다. 그나마 다행스러운 건 2016년 7월 시작된 ‘노 모어 랜섬(No More Ransom)’ 프로젝트의 활동이 점점 더 활발해지고 있다는 점이다. 이 프로젝트는 사법기관과 보안업체가 손잡고 대규모 랜섬웨어 군을 추적 및 퇴치하며, 개인이 데이터를 되찾을 수 있도록 돕고, 수익성 높은 범죄 사업 모델에 타격을 가하고 있다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|