| [긴급] 비트코인 채굴형 악성코드 기승 | 2017.12.12 |

문화XXX개발원 사이트, 비트코인 채굴형 악성코드 DBD방식으로 유포

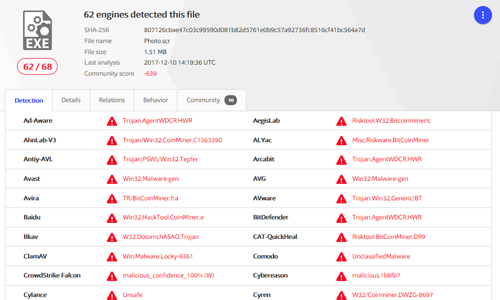

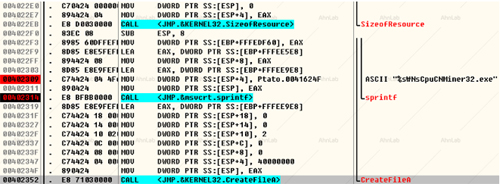

웹사이트 방문시 화면보호기로 위장해 자동으로 비트코인 채굴형 악성코드 설치 [보안뉴스 김경애 기자] 국내 웹사이트에서 비트코인 채굴형 악성코드가 활개를 치고 있어 이용자들의 각별한 주의가 필요하다. 특히, 보안이 취약한 웹사이트에 비트코인 채굴형 악성코드가 자동으로 설치되는 DBD(Drive-By-Download) 형식으로 유포되고 있어 악성코드 감염 피해 확산이 우려되는 상황이다.  ▲화면보호기로 위장해 비트코인 채굴 악성코드가 자동으로 다운로드되는화면[이미지=보안뉴스] 12일 문화XXX개발원 사이트에서 비트코인 채굴형 악성코드가 유포된 정황이 포착됐다. 해당 웹사이트에 방문하면 화면보호로 위장한 비트코인 채굴형 악성코드가 자동으로 설치된다. 이와 관련 인터넷피해구제협회 김근주 회장은 “발견된 악성파일은 비트코인 채굴이 목적”이라며 “시스템에 상주해 특정 마이닝 풀의 지갑 주소로 접속을 시도해 비트코인을 채굴하고, 여러 FTP 주소에 접속해 파일을 자체적으로 전파하는 기능이 있다”며 악성코드를 다운로드 받지 않도록 주의할 것을 당부했다.  ▲확산 위험도 2등급으로 진단된 바이러스토탈 사이트 화면[이미지=보안뉴스] 더욱이 지난 10일 악성파일 정보 공유 사이트인 바이러스토탈 분석 내용에 따르면 애드웨어(Ad-Aware), 안랩 V3, 어베스트(Avast), 등 주요 백신 업체들 대다수가 해당 악성파일의 확산 위험도를 2등급으로 표기하며 매우 위험한 수준으로 진단하고 있어 더욱 주의해야 한다. 해당 악성파일은 OS 윈도우를 감염경로로 이용해 파일을 실행한다. 악성파일의 주요 기능은 비트코인 채굴 프로그램 생성과 실행, 채굴 프로그램을 이용해 특정 비트코인 지갑 주소 접속, 자가 파일을 자동 실행하도록 등록하는 기능이 포함돼 있다.  ▲비트코인 채굴형 악성프로그램이 생성되는 분석화면[이미지=안랩] 이와 관련 안랩이 분석한 최신 보안위협 동향에 따르면 악성파일은 파일 리소스 영역 내에 PE 파일을 가지고 있다. 악성 파일 실행 시 리소스 영역의 데이터를 읽어 PE 파일을 %Temp% 경로에 드롭하고 실행한다. 이는 실제 비트코인 채굴을 수행하고 있다는 증거가 될 수 있다. 악성파일은 커맨드 기반으로 동작하는 파일로, 마이닝 서비스 주소 정보와 지갑 주소를 인자로 전달받아 실행된다. 특히, 악성파일은 실행시 레지스트리에 등록돼 자동 실행되는 것이 특징이다. 악성파일은 이외에도 FTP를 통해 전파되는 웜 기능까지 갖추고 있다. 파일 실행시 다수의 스레드(프로세스 내부에 있는 실행코드)를 생성해 임의의 FTP IP를 생성하고, ID와 Password를 무작위로 대입하는 브루트포스 기법을 통해 접속을 시도한다. 이에 본지는 해당 보안이슈에 대해 한국인터넷진흥원에 전달해 조치를 요청한 상태다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|