| 랜섬웨어 공격자들도 암호화폐 광풍에 참여했다 | 2017.12.22 |

랜섬웨어 심기 위해 감염시킨 시스템 사용해 모네로 채굴

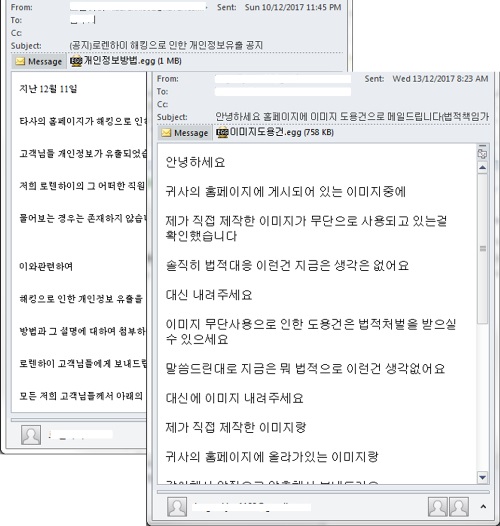

피해자 대부분 대한민국에 있어...비너스락커는 북한 제작 랜섬웨어로 추정 .jpg) [이미지 = iclickart] 포티넷은 자사 블로그를 통해 현재 비너스락커 공격자들이 모네로 채굴에 온 힘을 쏟고 있다며 “이들이 사용하는 채굴 도구는 XMRig 2.4.2이며, 감염시킨 컴퓨터들을 활용해 모네로를 채굴한다”고 보안 커뮤니티에 알렸다. 그런데 이 채굴 활동에 동원되는 컴퓨터 대부분 대한민국에 있다고 한다. “비너스락커 공격자들은 피싱 이메일을 통해 공격을 실시합니다. 피해자가 악성 첨부파일을 열도록 유도하는 게 핵심입니다. 악성 첨부파일의 경우 EGG라는 압축파일 형식을 가지고 있는데, 피싱 메일 자체는 대부분 유명 패션 브랜드에서 온 것처럼 위장되어 있습니다. 해킹 사고가 일어나 당신의 정보가 위험하다는 허위 경고 메시지가 담겨 있습니다.” 일단 채굴 프로그램이 성공적으로 설치되고 나면 채굴이 시작된다. 하지만 피해자가 눈치 채지 못하도록 정상 윈도우 요소인 wuapp.exe 아래서 원격 쓰레드 형태로 실시된다. 즉 wuapp.exe가 먼저 실행되고 그 밑으로 채굴이 시작된다는 것이다. 포티넷의 위협 분석가인 조이 살비오(Joie Salvio)는 “피해자가 채굴 프로그램을 발견하고 종료시킨다고 해도 이미 페어런트 프로세스(parent process)가 침해되어 있기 때문에 어느 새 다시 채굴이 시작된다”고 블로그에 설명했다. 즉 채굴을 멈추려면 이 페어런트 프로세스도 중단시켜야 한다는 것.  [이미지 = 포티넷 블로그] 현재까지 밝혀진 바, 비너스락커 공격자들은 비트코인이 아니라 모네로에 관심이 큰 것으로 나타났다. 모네로는 탄탄한 익명성 때문에 사이버 범죄자들 사이에서 높은 평판을 얻고 있으며, 모네로 채굴은 비교적 낮은 사양의 컴퓨터로도 가능하다. 이는 잠정적 피해자들의 규모가 훨씬 크다는 걸 의미한다. 포티넷은 “랜섬웨어 공격자들이 암호화폐로 관심을 돌리는 게 내년에도 쭉 이어질 트렌드가 될지 아직 단언하기는 힘들다”고 말하지만 “암호화폐의 가치가 지금처럼 계속 올라가면 범인들이 그런 식으로 움직일 가능성이 높다고 본다”고 블로그를 통해 결론을 내렸다. 해당 원문은 여기(https://blog.fortinet.com/2017/12/20/group-behind-venuslocker-switches-from-ransomware-to-monero-mining)서 참조가 가능하다(영문). 한편 비너스락커는 북한에서 제작된 것으로 추정되는 랜섬웨어다. 북한의 사이버 공격자들이 대한민국의 암호화폐 거래소를 해킹하고 연말연시 시즌을 맞아 POS 시스템을 노린다는 건 본지가 반복해 보도한 바 있다(http://www.boannews.com/media/view.asp?idx=65686&mkind=1&kind=1). 정황상 비너스락커가 공격자들이 북한이라고 해도 이상할 것이 없다. [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|