| [12월 3주 뉴스쌈] 페북 메신저로 온 암호화폐 채굴기 | 2017.12.24 |

vBulletin 제로데이 취약점, 17개 웹사이트를 해킹한 남자,

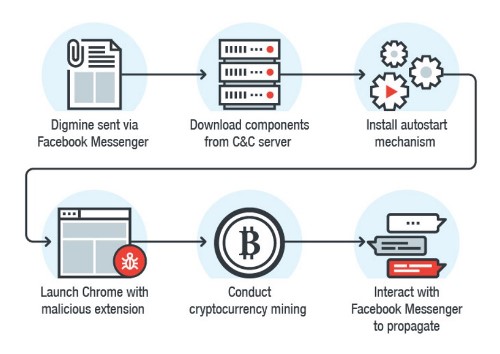

해킹 범죄의 발판이 된 경찰의 CCTV, ‘디그마인’ 멀웨어, 피싱 확인 위한 페이스북 새 기능, 최찬한, 사토리 봇넷 [보안뉴스 오다인 기자] 새해까지 일주일 남았습니다. 뉴스쌈은 매주 한 번씩 인사드리다 보니 일주일이 더 빠르게 지나가는 느낌입니다. 한 번 더 인사드리면 1월 1주 뉴스쌈을 쓰게 되겠지요. 독자님들, 지난 한 해도 수고 많으셨습니다. 행복한 성탄절 보내시고, 2017년의 52번째 주도 충만하게 보내십시오.  [이미지=iclickart] vBulletin에서 제로데이 취약점 2개 발견 인터넷 포럼 소프트웨어 ‘vBulletin’에서 치명적인 제로데이 취약점 2개가 발견됐습니다. 2개 중 하나는 원격 코드 실행 취약점으로 나타났습니다. 해외 보안 매체 해커뉴스(Hacker News)에 따르면, vBulletin은 PHP와 MySQL 데이터베이스 서버에 기초한 인터넷 포럼 소프트웨어 패키지로, 광범위하게 쓰이고 있습니다. 현재 vBulletin으로 운영되는 웹사이트는 10만 개 이상으로 알려졌습니다. 이 취약점은 이탈리아의 보안 업체 TRUEL IT의 연구자가 발견했습니다. vBulletin의 버전5가 영향을 받으며, 아직까지 패치가 나오지 않은 상황입니다. 17개 웹사이트를 해킹한 사나이 영국의 25세 남성 그랜트 웨스트(Grant West)가 우버, 그룹온(Groupon), 티모바일(T Mobile), 저스트잇(Just Eat), 래드브록스(Ladbrokes), 아스다(Asda), 아르고스(Argos), 넥타르(Nectar), 세인스베리스(Sainsburys), AO.com, 코랄베팅(Coral Betting), 바이탈리티(Vitality), RS 피바 클래스 어소시에이션 2017(RS Feva Class Association 2017), 영국 심혈관 협회(the British Cardiovascular Society), 마이티 딜스 리미티드(Mighty Deals Limited), 트룰리 익스피리언시스(Truly Experiences Ltd), and M R 포터(M R Porter) 등 17개 웹사이트를 무차별 대입 공격하고 다크웹에 사용자 정보를 판매한 혐의에 대해 유죄를 인정했습니다. 웨스트는 이동주택 캠프장(caravan park)에 거주하면서 대마초를 판매하기도 했으며, 온라인 상에서 ‘꾸르브와지에(Courvoisier)’라는 별명을 사용했습니다. 경찰은 웨스트의 집에서 25,000파운드의 현금과 상당량의 비트코인을 발견했다고 밝혔습니다. 루마니아 범죄자들, 미국 경찰 시스템 이용 이번 주 목요일(21일), 루마니아인 5명이 케르베르 랜섬웨어와 CTB 로커 랜섬웨어를 전파한 혐의로 체포됐다는 소식을 전해드렸습니다. 수사당국의 작전명이 ‘바코비아(Bakovia)’였죠. 그런데 미국에 케르베르 랜섬웨어를 퍼뜨린 2명의 용의자가 미국 워싱턴 DC 경찰(MPDC: Metropolitan Police Department of the District of Columbia)의 CCTV 시스템을 해킹한 뒤 사이버 공격을 확장시킬 수 있었던 것으로 드러났습니다. 아이러니하게도 경찰의 CCTV가 공격의 매개로 쓰인 셈인데요. 이들은 경찰의 CCTV 187개 중에 123개를 해킹할 수 있었다고 합니다. 해킹 시점은 1월 9일로 추정되며 경찰은 1월 12일 해킹 사실을 인지했습니다. 이후 경찰은 1월 15일까지 나흘 간 네트워크 보안 정비를 위해 시스템을 폐쇄시켰는데, 도널드 트럼프 미국 대선 당선인의 취임식을 불과 2주 남긴 때였다고 하네요. 페이스북 메신저로 전파되는 ‘디그마인’ 이른바 ‘디그마인(Digmine)’이라는 멀웨어가 페이스북 메신저를 매개로 전파되고 있습니다. 디그마인은 암호화폐 모네로(Monero) 채굴기를 설치하고 추가 전파를 돕는 악성 크롬 확장프로그램까지 설치한다고 합니다. 보안뉴스에서 18일 보도한 ‘[긴급] 페이스북 메신저로 온 video.xxxx.zip 파일의 정체’에서 언급된 악성 파일이 바로 디그마인 멀웨어로 추정됩니다.  ▲디그마인 멀웨어 전파 경로 [이미지=트렌드 마이크로 블로그 캡처] 21일 보안 업체 트렌드 마이크로(Trend Micro)는 ‘페이스북 메신저로 전파되는 디그마인 암호화폐 채굴기’라는 제목의 글에서 “페이스북 측이 관련 사실을 고지 받은 뒤 디그마인에 연결된 링크 상당수를 삭제했다”고 밝혔습니다. 그러나 해외 IT 전문 매체 블리핑컴퓨터(Bleeping Computer)는 “디그마인 공격자가 지금의 링크를 쉽게 바꿀 수 있고, 이후 새 공격 캠페인을 펼칠 수 있다”고 경고했습니다. 페이스북에서 이메일이 왔다면? 클릭하기 전에 이것부터 보자 20일 페이스북이 이용자가 직접 피싱 시도를 확인해볼 수 있도록 새 기능을 추가했습니다. 페이스북 계정이 있으신 분들은 ‘보안 및 로그인(Security and Login)’ 페이지에서 ‘Facebook에서 보낸 최근 이메일 보기(See recent emails from Facebook)’를 확인해 보세요(아래 페이스북 화면 캡처 참조).  ▲보안 및 로그인 페이지 하단에 새 기능이 추가됐다 [이미지=페이스북 화면 캡처]  ▲페이스북에서 기자에게 최근 보낸 이메일 목록 [이미지=페이스북 화면 캡처] 기자의 경우, 매일 수많은 이메일을 받고 그만큼 의심스런 이메일은 클릭하지 않으려고 의식적으로 노력하는데요. 그동안 ‘진짜 페이스북에서 보낸 게 맞나?’라든지 ‘진짜 링크드인에서 보낸 게 맞나?’ 등의 의문을 자주 품어왔습니다. 지금까진 해당 기관이나 당사자와 직접 확인하는 방법을 썼지만 이제 적어도 페이스북만큼은 다른 사람을 귀찮게 하지 않고 자체적으로 확인할 수 있게 됐습니다. 호주 시민 최찬한, ‘대량살상무기법’ 위반 혐의로 체포 귀화한 호주 시민인 ‘최찬한(59세)’이라는 남성이 북한의 경제 공작원(economic agent)으로 활동한 혐의를 받아 시드니에서 체포됐습니다. 최찬한은 북한의 대량살상무기(WMD) 기술을 해외 기관에 수출하는 등 북한 정권의 이익 창출을 위해 브로커로 활동했다는 혐의를 받고 있습니다. 호주 경찰은 그가 UN 및 호주의 제재법(sanction)을 위반해 체포했다고 밝혔습니다. BBC에 따르면, 호주에서 ‘대량살상무기법’을 어겨 체포된 사례는 최찬한이 최초입니다. BBC, 뉴욕타임스 등 다수의 외신이 보도했습니다. 사토리 봇넷 C&C 서버가 폐쇄됐다 12월 첫째 주 뉴스쌈에서 전해드린 ‘사토리 봇넷’을 기억하시나요? 이 사토리 봇넷의 명령 및 제어(C&C) 서버가 폐쇄됐습니다. 해외 IT 전문 매체 블리핑컴퓨터(Bleeping Computer)는 ‘넥서스 제타(Nexus Zeta)’라고 불리는 해커가 사토리 봇넷을 만들어냈으며, 지난 주말 동안 다수의 보안 관계자들이 힘을 합쳐 사토리 봇넷의 C&C 서버를 폐쇄할 수 있었다고 밝혔습니다. 폐쇄 당시, 사토리 봇넷은 500,000개에서 700,000개가량의 봇을 보유하고 있었던 것으로 추정됩니다. 보안 업체 체크포인트(Check Point) 연구진은 넥서스 제타를 추적한 결과, 그가 ‘아마추어 해커(script kiddie)’에 불과했다고 말했습니다. 넥서스 제타는 11월 22일 해커 지망생들이 모이는 ‘핵포럼(Hack Forums)’에 “미라이 봇넷(Mirai botnet) 컴파일을 도와줄 사람을 찾는다”고 글을 올렸는데, 바로 그 다음 날인 23일에 사토리 활동이 탐지되기 시작했다고 연구진은 덧붙였습니다. [국제부 오다인 기자(boan2@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|