| 디도스 공격, 복잡해지고 피해도 커지고 있다 | 2018.01.25 |

디도스 공격, 멀티벡터 공격의 일부로서 활용되는 경우 많아

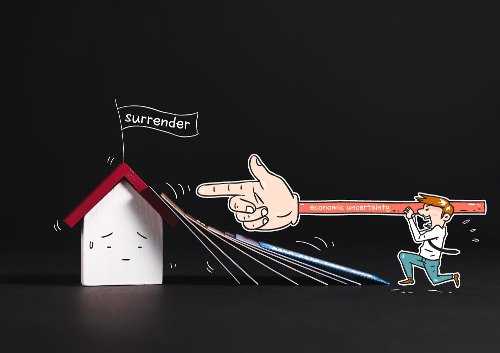

온라인 게이밍과 관련된 디도스 공격이 가장 많아...범죄 관련이 2, 3위 [보안뉴스 문가용 기자] 디도스 공격이 갈수록 복잡해지고 있다. 당연히 피해도 늘어나고 있다. 디도스 방어를 전문으로 하는 보안 업체 넷스카웃 아버(NETSCOUT Arbor)의 ‘전 세계 인프라 보안 보고서’에 의하면 분당 501~1000 달러의 피해를 입히는 규모의 디도스 공격이 60%나 증가했다고 한다. 기업의 10%는 디도스 공격 때문에 2017년 한 해 동안 10만 달러 이상의 피해를 입기도 했다. 이는 전년 대비 5배 높아진 수치다.  [이미지 = iclickart] 넷스카웃 아버의 보고서는 13년 연속 발행되고 있으며, 올해는 인터넷 서비스 제공업체, 호스팅 업체, 모바일 업체, 대기업, 네트워크 운영 업체 390곳을 조사, 분석했다고 한다. 넷스카웃 아버의 수석 보안 기술자인 개리 소크라이더(Gary Sockrider)는 “멀티벡터(multi-vector) 공격이 2016년에 비해 2017년 동안 20% 증가했다”고 말한다. 멀티벡터 공격이란 다양한 기술이 복합적으로 가해지는 유형의 공격 전략을 말한다. 예를 들어 트래픽 플러딩(traffic flooding), TCP 상태 고갈(TCP state exhaustion) 공격, 애플리케이션 층위 공격이 한 번에 혹은 단기간 내 순차적으로 들어오는 것. 방어하는 입장에선 대처가 까다로워지고 따라서 공격 성공률은 올라간다. 소크라이더는 “이번에 조사한 기업의 절반 가까이가 멀티벡터 공격을 경험했다”고 말한다. “수익에 손실이 발생하는 것은 물론 고객과 직원의 신뢰를 잃는 것도 기업 입장에서는 큰 피해입니다. 회사의 명성에 손상이 가는 것이죠.” 2016년의 경우 디도스 공격의 출처는 중국, 러시아, 미국이었다고 넷스카웃 보고서는 설명하고 있다. 공격의 동기는 온라인 게이밍 관련이 50.5%, 사이버 범죄자들의 능력 과시가 49.1%, 협박 시도가 44.4%, 정치 이념과 관련된 것이 34.5%였다. 소크라이더는 “IT 인재 부족 현상이 전 세계적으로 심각한 상황”이라며 “따라서 디도스 약화에 자동화 기술이 널리 도입되고 있다”고 말한다. “인터넷 서비스 제공업체들 중 36%가 자동화 기술로 디도스에 대응하고 있고, 그 중 항시 켜져 있는 온프레미스 혹은 클라우드 서비스를 활용해 디도스 공격을 막고 있는 곳이 30% 가량 됩니다.” 한편 보안 업체 임퍼바(Imperva)의 보안 전문가들도 “디도스 공격 유형 탑 12”라는 목록을 만들어 발표했다. 그 중 특히 유의해야 할 것은 다음 세 가지라고 한다. 1) DNS 증폭 공격(DNS Amplification) : 공격자가 작은 쿼리들을 보내면서 반사 공격을 시작한다. 이 때 피해자의 IP를 스푸핑해서 공격에 활용한다. 그러면서 인터넷에 노출된 DNS 서버들의 취약점을 익스플로잇하여, 쿼리들에 대한 응답을 훨씬 큰 UDP 패킷 페이로드로 부풀린 후 표적이 된 서버를 마비시킨다. 2) UDP 플러드(UDP Flood) : 공격자들이 UDP 데이터그램이 포함된 IP 패킷들을 사용해 표적이 된 네트워크의 아무 포트로 쏟아 붓는다. 표적이 된 시스템은 각 데이터그램을 애플리케이션과 일일이 매칭시키려고 하지만 성공하지 못한다. 그런 과정 중에 시스템이 마비되는 현상이 발생한다. 3) DNS 플러드(DNS Flood) : UDP 플러드와 유사하다. 공격자들이 UDP 패킷을 다량으로 사용해 서버 측의 자원을 전부 소모시키는 공격 방식이다. 공격을 받는 정확한 대상은 DNS 서버와 캐시 케카니즘이다. [국제부 문가용 기자(globoan@boannews.com)] Copyrighted 2015. UBM-Tech. 117153:0515BC |

|

|

|