| [단독] 상대 패 훤히 본다! 해커가 온라인 게임 ‘백전백승’ | 2018.01.31 |

포커·하이로우 등 온라인 게임물 노린 악성코드 유포 재개

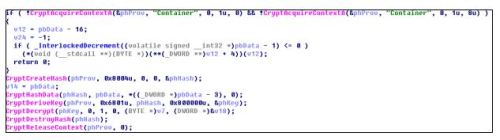

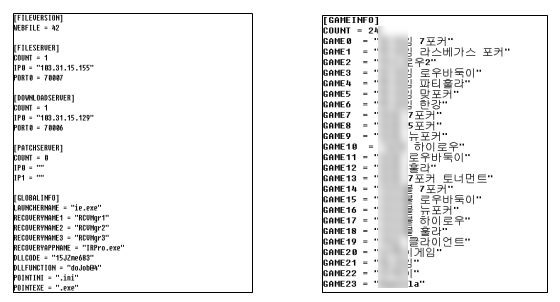

2012년~2016년 전국 PC방 7,459곳 46만 6,430대 PC에 설치됐던 악성코드 순천향대 SCH사이버보안연구센터, PC방 컴퓨터의 꾸준한 보안 관리 당부 [보안뉴스 권 준 기자] 최근 포커, 하이로우 등 온라인 게임의 상대 패를 훤히 볼 수 있는 악성코드가 다시 유포되고 있는 것으로 분석됐다.  [이미지=iclickart] 순천향대 SCH사이버보안연구센터(센터장 순천향대 염흥열 교수)에 따르면 온라인 게임물 사용자를 겨냥한 악성코드가 최근 활동을 재개하고 있다. 해당 악성코드는 온라인 게임물을 타깃으로 한 악성코드로 수많은 PC방 컴퓨터에 설치된 적이 있다. 지난 2012년 1월부터 2016년 1월 5일까지 온라인 게임물 사이트의 이용자 패를 실시간 볼 수 있는 악성코드를 제작해 전국 PC방 7,459곳 46만 6,430대 컴퓨터에 설치해 사기도박을 벌인 사례가 드러난 바 있다. 해당 사례는 경찰 조사 결과 국내 전체 PC방 수가 1만 1,000여 곳이고 이곳에 설치된 전체 컴퓨터가 77만대 정도인 점을 감안하면, PC방 컴퓨터의 5대 중 3대의 컴퓨터가 원격통제를 받는 좀비 PC로 전락했던 셈이다. SCH사이버보안연구센터에서 입수한 이 악성코드는 온라인 포커 게임 등 온라인 게임물을 타깃으로 상대 패를 훔쳐 볼 수 있다. 따라서 해커가 온라인 게임을 확실히 이길 수 있게 만드는 악성코드라고 할 수 있다. 이 악성코드는 백신 탐지 우회, PC방 게임물에서 널리 이용되는 복구 프로그램을 우회할 수 있는 기능 등을 장착하고 있다. 악성코드를 다운로드할 수 있는 서버는 일본에 소재하는 것으로 추정된다. 작년 말부터 활동하고 있으며, 현재도 작동하고 있어 긴급 조치가 요구된다. 해당 악성코드는 웹사이트를 통한 드라이브-바이-다운로드 방식이나 특정 응용의 업데이트 파일의 변조를 통해 대상 컴퓨터에 설치됐을 것으로 보인다. 이전에는 PC방 관리 프로그램 업데이트 서버를 변조해 유포된 적이 있다. 악성코드가 실행된 뒤에는 샘플 내부 리소스에 존재하는 Confing.ini 파일을 생성한 뒤, 암호화된 해당 파일을 복호화한 후, Config.ini 내의 특정 문자열을 파싱한다. 암호 API를 사용해 암호화된 Config.ini 파일을 복호화하는 방식이다.  ▲ 암호 API를 사용해 암호화된 Config.ini 파일을 복호화[이미지=순천향대 SCH사이버보안연구센터]  ▲ 암호화된 config.ini 파일[이미지=순천향대 SCH사이버보안연구센터]  ▲ 복호화된 파일[이미지=순천향대 SCH사이버보안연구센터] 복호화된 Config.ini에 포함되어 있는 주요 정보는 악성코드를 포함하고 있는 다운로드 서버의 IP 주소, 서버의 포트번호, 서버의 URL, PC방 컴퓨터가 이용하는 복구 프로그램의 이름인 Rcoveryappname 등을 포함하고 있다. -다운로드 서버 IP : xxx.xx.15.129:70006 -URL: http://xxxxx.yy.zz/dn.exe -Recoveryappname : IRPro.exe ‘Recoveryappname’은 PC방에서 자주 사용하는 복구 프로그램으로 PC방에서는 컴퓨터를 다시 시동하면 사용자가 사용하기 전 상태로 컴퓨터를 복구하는 프로그램이다. 해당 악성코드는 프로세스 목록을 가져와 V3 백신(V3Lite.exe)가 실행 중이면 동작이 비활성화되며, 레지스트리 값(EnableLUA)을 변경해 이용자 접근 계정을 우회한다. 이후 모든 드라이브를 검색해 복구 관련 파일을 비활성화시킨다. 대표적인 복구 프로그램인 Comback5.0 IR Pro도 여기에 해당된다. 악성코드의 공격 대상이 되고 있는 온라인 게임물은 ‘xxx 7 포커’, ‘xxx 라스베가스 포커’, ‘하이로우 2’ 등이며, 해당 게임 이용자들의 인터넷 게임 화면을 실시간으로 전송해 상대 패를 훤히 보도록 함으로써 게임 이용자들이 절대 게임에서 이길 수 없게 한다. 이로 인한 이용자들의 금전적 피해도 매우 크다. 해당 악성코드의 샘플 MD5 값은 ‘279b7fd200a3d70f380029ccce06a18c’이다. SCH 사이버보안연구센터 이유정 연구생은 “이번 온라인 게임물 악성코드는 이전에 크게 유행했던 대규모 좀비 PC를 형성해 많은 금전적 피해를 낸 악성코드와 동일하다”며 “근래에도 이 악성코드가 유포되고 있어 PC방 컴퓨터의 꾸준한 보안 관리가 필요하다”고 강조했다. [권 준 기자(editor@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|