| 여러 단계 거쳐 페이로드 침투시키는 이메일 공격 유의 | 2018.02.20 |

네커스 봇넷 통해 퍼지는 스팸 메일 공격...DOCX, RTF, HTA 파일 사용

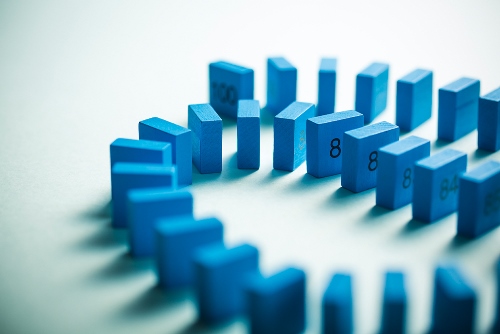

공격자 입장에서도 리스크가 커...한 단계라도 실패하면 도미노처럼 무너져 [보안뉴스 문가용 기자] 여러 단계를 거쳐 멀웨어를 주입시키는 공격이 성행하고 있다는 소식이다. 보안 업체 트러스트웨이브(Trustwave)가 밝힌 이번 공격의 목적은 비밀번호를 훔치는 것에 있다.  [이미지 = iclickart] 이 공격은 먼저 스팸 이메일의 형태로 시작한다. 스팸 이메일의 발송 통로는 네커스(Necurs) 봇넷이다. 스팸 이메일에 첨부되어 있는 건 악성 매크로 기능이 설정되어 있는 문서 파일로 워드, 엑셀, 파워포인트의 포맷으로 되어 있다. 트러스트웨이브가 발견한 샘플은 DOCX 파일로, OLE 객체가 엠베드되어 있었다. 이 OLE 객체에는 외부 참조가 사용됐다. 즉, 이 OLE 객체를 통해 원격 접근이 가능하다는 것이다. 사용자가 이 파일을 다운로드 받고 열면 hxxp://gamestoredownload[.]download/WS-word2017pa[.]doc이라는 URL로부터 접근이 시작된다. 이 파일은 doc라는 확장자를 가지고 있긴 하지만 사실은 RTF 파일이라고 한다. 이 파일이 열리고 나면 CVE-2017-11882 취약점에 대한 익스플로잇이 시작된다. 이는 오피스의 수식 편집기(Equation Editor)에서 발견된 것으로 마이크로소프트가 지난 11월 패치를 발표한 바 있다. 배포 당시 이미 여러 공격에 악용되기도 했다. 이 RTF 파일은 MSHTA 명령을 실행해 원격 HTA 파일을 다운로드 받아 실행시킨다. HTA 파일에는 VB스크립트가 포함되어 있는데, 이 스크립트는 난독화 처리 되어 있다. 원격의 바이너리 파일을 다운로드 받아 실행시키는 역할을 한다. 이 바이너리가 최종 페이로드로, 이메일, FTP, 브라우저 등으로부터 비밀번호를 훔쳐낸다. 메모리 내에 저장되어 있는 문자열을 이어낸 후 RegOpenKeyExW와 PathFileExistsW API들을 활용해 레지스트리와 경로를 확인한다. 첩보가 수집되었으면 이 멀웨어는 HTTP POST 요청을 통해 C&C 서버로 수확물을 전송한다 이 공격에 있어 가장 흥미로운 점은 최종 페이로드를 정착시키기 위해 여러 단계의 공격이 이뤄진다는 것이다(multi-stage attack). 트러스트웨이브는 “이렇게까지 여러 단계를 거치는 공격은 꽤나 이례적인 일”이라고 말한다. “공격자 입장에서 이렇게까지 여러 단계를 거쳐 최종 페이로드를 투입시키는 건 실패 확률을 높이는 일입니다. 위험부담이 있는 것이죠.” 트러스트웨이브는 블로그를 통해 “이런 다단계 수법은 한 단계만 실패해도 도미노처럼 모두가 넘어진다”고 설명한다. “그렇기 때문에 DOCX, RTF, HTA 등 이메일 보안 솔루션이나 네트워크 게이트웨이가 보통 통과시키는 유형의 파일들을 사용하는 것이죠. VBS나 JS스크립트, WSF 등을 사용했다면 실패 확률이 더 컸겠죠.” 이 공격에 대한 자세한 기술적 세부 사항은 트러스트웨이브 자사 블로그(https://www.trustwave.com/Resources/SpiderLabs-Blog/Multi-Stage-Email-Word-Attack-Without-Macros/)에 공개되어 있다. [국제부 문가용 기자(globoan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|