| 생명 걸린 자동차, 블루투스로 해킹 가능하다고? | 2018.03.08 |

자율주행차 비롯 블루투스·와이파이로 연결된 자동차 보안 취약

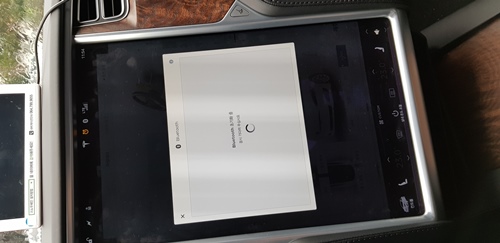

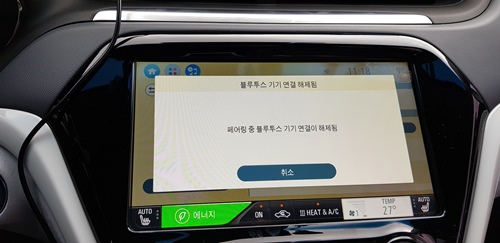

보안업체서 자동차 취약점 점검해보니 주요 차량 AVN 오동작 [보안뉴스 오다인 기자] 이른바 ‘자율주행차의 아버지’라고 불리는 세바스찬 쓰런(Sebastian Thrun)은 “인간처럼 실수하지 않는 안전한 자동차를 만들고 싶어서” 자율주행차를 개발했다고 말했다. 그러나 자율주행차 시대가 열리면 졸음운전과 음주운전의 위험은 사라질지 몰라도 해킹으로 인한 인명 위험은 더욱 커질 전망이다.  [이미지=iclickart] 최첨단 자율주행차가 아니더라도 일반 블루투스로 연결된 자동차도 해킹에 매우 취약한 상황이다. 블루투스 및 와이파이로 연결되는 자동차가 증가하면서 공격자가 해킹할 수 있는 ‘공격 외연(attack surface)’이 계속해서 확대되고 있다. 더군다나 사이버 위협은 매순간 진화하고 있지만 기존 자동차 보안은 그만큼 강화되고 있지 않다는 게 보안전문가들의 가장 큰 우려다. 이와 관련해 보안업체 노르마는 자동차 취약점 점검을 수행했다고 밝혔다. 노르마는 작년 9월 발표된 블루본(BlueBorne) 취약점 등을 이용해 차량을 대상으로 해킹을 진행했다. 노르마는 차량 AVN(Audio·Video·Navigation) 시스템의 패킷 공격과 변조를 통해 각 차량 AVN 시스템의 이상 유무를 확인했다. 그 결과 H사, T사, C사 등의 차량이 오동작했다. 노르마는 오동작 후 수십 초에서 수십 분 동안 아래와 같은 화면이 유지되면서 블루투스 기능을 사용할 수 없었다고 밝혔다.  ▲해킹 공격 후 H사 차량 오동작 화면 [사진=노르마]  ▲해킹 공격 후 T사 차량 오동작 화면 [사진=노르마]  ▲해킹 공격 후 C사 차량 오동작 화면 [사진=노르마] 노르마는 해킹 공격이 점차 지능화되고 기존의 정기적인 취약점 점검만으로는 다양한 해킹 공격을 방어할 수 없으며 보안사고가 터진 뒤에야 취약점을 패치하는 프로세스가 반복되고 있다는 점이 현재 자동차 보안의 문제점이라고 지적했다. 노르마는 자동차 보안 강화 전략으로 △이슈 발생 후 대응하는 기존 관점 탈피 △사전 점검으로 새로운 취약점을 탐지해 해킹 위협 대비 △취약한 지점에 대한 보안 취약점 테스트 △기존 취약점 테스트와 함께 비정상적이고 변형된 데이터를 전송해 비정상 동작 유도 테스트 △제조사가 예측하지 못한 보안 취약점 및 결함 탐지 등을 제시했다. 한편, 노르마는 오는 14일부터 16일까지 일산 킨텍스에서 열리는 ‘전자정부 정보보호 솔루션 페어 2018(eGISEC FAIR 2018)’를 통해 자동차 해킹 시연을 선보일 예정이라고 밝혔다. [오다인 기자(boan2@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|