| ‘올림픽 디스트로이어’ 공격자, 이번엔 생화학 기관 노린다 | 2018.06.25 |

카스퍼스키랩, 올림픽 디스트로이어 공격자 활동 포착

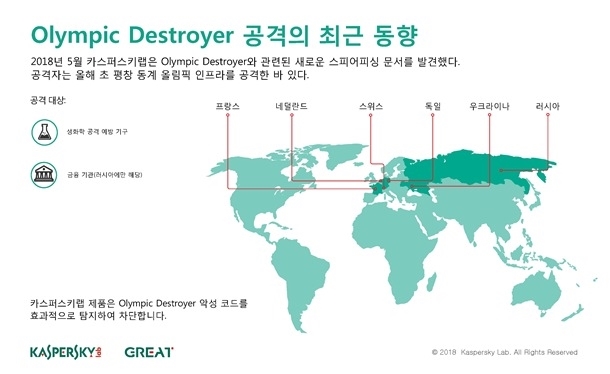

독일·프랑스·스위스 등 생화학 공격 방어 기관 노려 [보안뉴스 오다인 기자] 평창 동계올림픽 개막식을 겨냥한 파괴형 네트워크 웜바이러스 공격으로 유명해진 ‘올림픽 디스트로이어(Olympic Destroyer)’의 배후 조직이 현재까지 활동하고 있다고 카스퍼스키랩이 밝혔다.  [인포그래픽=카스퍼스키랩코리아] 카스퍼스키랩 연구에 따르면, 올림픽 디스트로이어 공격자는 △독일 △프랑스 △스위스 △네덜란드 △우크라이나 △러시아를 중심으로 생화학 공격 방어와 관련된 기관을 노리고 있는 것으로 나타났다. 올림픽 디스트로이어는 파괴형 네트워크 웜바이러스를 이용한 사이버 사보타주 작전으로, 올해 평창 동계올림픽 주최측과 협력업체를 겨냥한 지능형 공격이다. 지난 3월 카스퍼스키랩은 올림픽 디스트로이어가 정교하게 발원지를 위장했으며 라자루스(Lazarus)가 배후일 가능성은 낮다고 밝혔다. 최근 카스퍼스키랩 연구진은 올림픽 디스트로이어가 기존 침투 및 정찰 도구를 이용해 유럽의 기관들을 표적으로 활동을 재개하고 있음을 포착했다. 공격자는 올림픽 공격 문서와 매우 유사한 스피어피싱 문서를 통해 악성 코드를 유포하고 있다. 문서 중에는 스위스에서 열린 생화학 공격 컨퍼런스인 ‘슈피츠 컨버전스(Spiez Convergence)’를 언급하는 문서도 있었다. 또한, 우크라이나의 보건 및 축산 관리 정부 기관을 표적으로 한 문서도 있었으며 일부는 러시아어와 독일어로 작성됐다고 연구진은 설명했다. 공격은 감염된 컴퓨터에 일반 액세스를 제공하도록 설계돼 있었다. 두 번째 단계에선 ‘파워셸 엠파이어(PowerShell Empire)’로 알려진 무료 오픈소스 프레임워크가 쓰였다. 공격자들은 오픈소스 콘텐츠관리시스템(CMS) 줌라(Joomla)를 사용하는 정상적인 웹서버를 감염시켜 악성코드를 호스팅하고 제어하는 것으로 추정된다. 연구진은 악성 페이로드를 호스팅하는 서버 중 하나가 2011년 11월 출시된 줌라 1.7.3 버전을 사용한다는 사실을 밝혀냈다. 연구진은 업데이트 안 된 CMS가 서버 해킹 위험이 있다고 경고했다. 이창훈 카스퍼스키랩코리아 지사장은 “올해 초 올림픽 디스트로이어의 위장 기법은 기존 공격자 추적 방법을 완전히 흔들어 놓았다”면서 “지능적인 위협에 대한 분석과 대책은 국가를 넘어 민간 부문과 정부 간 협력을 기반으로 해야 한다”고 말했다. 동계올림픽 공격의 경우, 정찰 단계는 실제 공격 2~3개월 전에 시작됐다. 이에 카스퍼스키랩 연구진은 올림픽 디스트로이어가 새로운 목적에서 유사 공격을 준비하고 있을 것이라고 추정한다. 생화학 공격 방어 기관은 경각심을 갖고 보안 실태 점검을 실시해야 한다고 카스퍼스키랩은 권고했다. [오다인 기자(boan2@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|