| 시스코, 취약점 무더기로 발견...패치 적용해야 | 2018.07.20 |

시스코, 공격자가 저장소를 임의로 수정할 수 있는 등 다수 취약점 발견

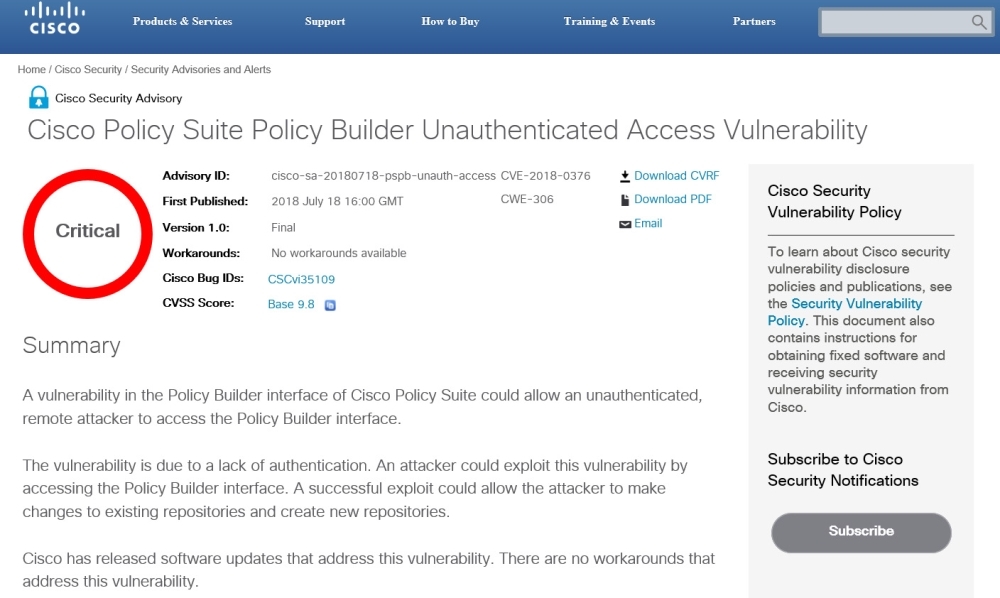

시스코 SW 설치된 시스코 장비의 운영자, ‘Fixed Releases’ 내용 확인후 패치 적용해야 [보안뉴스 김경애 기자] 시스코에서 공격자가 저장소를 임의로 수정할 수 있는 등 다수의 취약점이 발견됐다. 공격자가 취약점을 이용해 피해를 발생시킬 수 있는 만큼 시스코 이용자는 최신버전으로 업데이트 하는 것이 바람직하다.  [이미지=시스코 홈페이지] 이번에 발견된 취약점은 다음과 같다. △Cisco Policy Suite의 Policy Builder에서 인증기능 미흡으로 공격자가 저장소를 임의로 수정할 수 있는 취약점(CVE-2018-0376)[1] △Cisco Policy Suite의 Open Systems Gateway initiative (OSGi) interface에서 인증기능 미흡으로 인해 임의파일에 접근·수정이 가능한 취약점(CVE-2018-0377)[2] △Cisco Policy Suite의 Policy Builder에서 인증기능 미흡으로 공격자가 임의파일에 접근·수정이 가능한 취약점(CVE-2018-0374)[3] △Cisco Policy Suite의 Cluster Manager에서 등록되지 않은 사용자가 최고 관리자 계정(root)에 대해 자격을 가져 임의코드 실행이 가능한 취약점(CVE-2018-0375)[4] △Cisco Webex Network Recording Player에서 사용자가 악성 파일(ARF, WRF)을 실행시킬 경우, 공격자의 임의코드 실행이 가능한 취약점(CVE-2018-0379)[5] △Cisco SD-WAN Solution에서 부적절한 입력값 검증으로, 임의파일 덮어쓰기 및 권한상승이 가능한 취약점(CVE-2018-0349)[6] △Cisco SD-WAN Solution의 Zero Touch Provisioning Service에서 잘못된 경계값 검증으로 인해 발생하는 서비스거부 취약점(CVE-2018-0346)[7] △Cisco SD-WAN Solution의 Configuration and Management Database에서 부적절한 입력값 검증으로 인해 발생하는 임의 코드 실행이 가능한 취약점(CVE-2018-0345)[8] △Cisco SD-WAN Solution의 command-line tcpdump utility에서 부적절한 입력값 검증으로 인해 발생하는 임의 코드 실행이 가능한 취약점(CVE-2018-0351)[9] △Cisco SD-WAN Solution의 CLI에서 부적절한 입력값 검증으로 인해 root권한으로 명령어 실행이 가능한 취약점(CVE-2018-0348)[10] △Cisco SD-WAN Solution의 VPN Subsystem configuration에서 부적절한 입력값 검증으로 인해 root권한으로 명령어 실행이 가능한 취약점(CVE-2018-0350)[11] △Cisco SD-WAN Solution의 Zero Touch Provisioning Subsystem에서 부적절한 입력값 검증으로 인해 root권한으로 명령어 실행이 가능한 취약점(CVE-2018-0347)[12] △Cisco Nexus 9000 Series Fabric Switches의 DHCPv6 모드에서 부적절한 메모리 관리로 인해 메모리 고갈을 발생시켜 시스템 재부팅으로 인한 서비스거부 취약점(CVE-2018-0372) [13]이다. 영향을 받는 시스템은 참고사이트에 명시되어 있는 ‘Affected Products’을 통해 취약한 제품을 확인하는 것이 바람직하다. 취약점이 발생한 Cisco 소프트웨어가 설치된 Cisco장비의 운영자는 해당사이트에 명시되어 있는 ‘Fixed Releases’ 내용을 확인해 패치를 적용하는 것이 바람직하다. 좀더 자세한 사항은 한국인터넷진흥원 인터넷침해대응센터(국번없이 118)에 문의하면 된다. [참고사이트] https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-pspb-unauth-access https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-ps-osgi-unauth-access https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-policy-unauth-access https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-policy-cm-default-psswrd https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-webex-rce https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-fo https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-dos https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-cx https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-coinj https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-cmdnjct https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-cmdinj https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-20180718-sdwan-ci https://tools.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-20180718-nexus-9000-dos [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|