| 갠드크랩 랜섬웨어 공격자들의 ‘공정위’ 사칭은 계속된다 | 2018.09.05 |

공정거래위원회 사칭한 악성 메일 통해 갠드크랩 랜섬웨어 유포

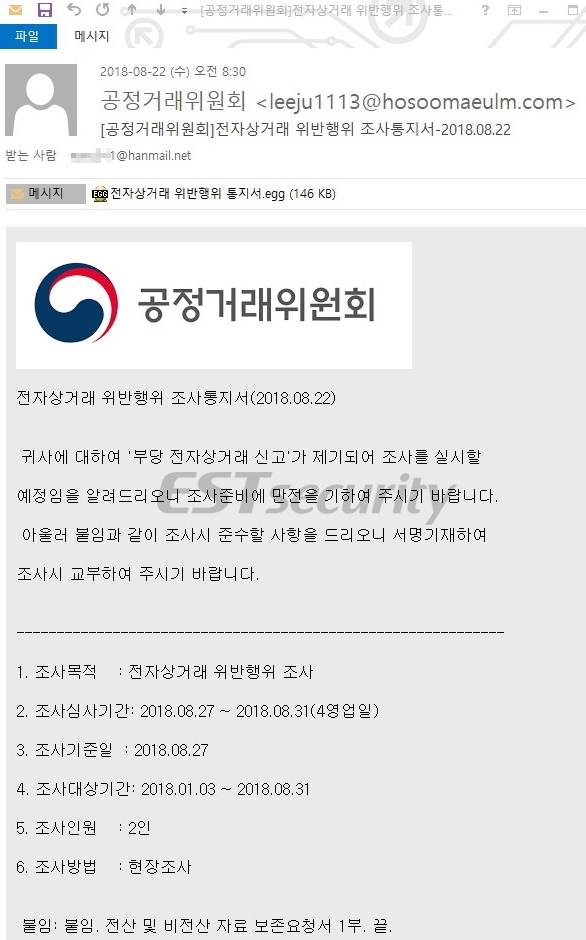

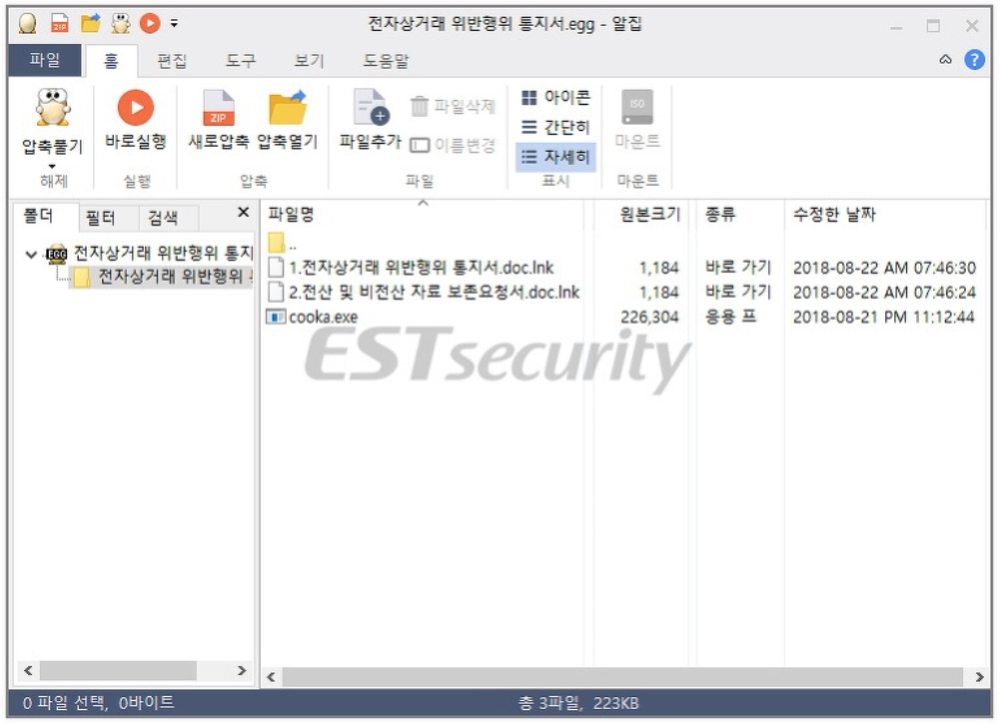

이메일에 첨부된 링크나 첨부파일 주의! 중요 자료는 외장매체 백업 필요 [보안뉴스 김경애 기자] 최근 우리나라를 가장 많이 괴롭히고 있는 갠드크랩(GandCrab) 랜섬웨어가 여전히 기승을 부리고 있는 것으로 드러났다. 특히, 갠드크랩 랜섬웨어 공격자들은 기업들에게 공포의 대상이 되고 있는 공정거래위원회를 지속적으로 사칭하고 있는 것으로 드러났다.  ▲전자상거래 위반행위 관련 조사통지서로 위장한 악성 메일 화면[이미지=이스트시큐리티] 보안전문업체 이스트시큐리티 시큐리티대응센터(ESRC) 측은 “공정거래위원회(이하 공정위)를 사칭한 악성 메일을 통해 갠드크랩(GandCrab) 랜섬웨어 유포가 포착됐다”며 “지난 공정위 사칭 메일에 사용된 옛날 로고 대신 최신 공정위 CI 로고로 변경해 악성 메일로 유포되는 점이 ESRC 모니터링에 포착됐다”며 이용자들의 주의를 당부했다.  ▲이전 메일에 사용된 공정위 로고와 이번 메일에 사용된 공정위 로고를 비교한 화면[이미지=이스트시큐리티] 이번에 발견된 공정위 사칭 악성메일에는 전자상거래 위반행위 조사 내용이 담겨 있다. 이는 기존 ‘공정위’ 사칭 악성 메일과 동일하며, 첨부파일 실행을 유도하는 방식이다. 다만, 이전에 유포된 ‘공정위’ 사칭 악성 메일과 비교했을 때 ‘조사심사기간, 조사기준일, 조사대상기간’의 날짜가 ‘16일에서 22일, 24일에서 31일, 20일에서 27일’로 변경됐다. 첨부파일 ‘전자상거래 위반행위 통지서.egg’에는 2개의 바로가기 파일 ‘1.전자상거래 위반행위 통지서.doc.lnk’, ‘2.전산 및 비전산 자료 보존요청서.doc.lnk’과 GandCrab 랜섬웨어인 ‘cooka.exe’가 포함돼 있다.  ▲전자상거래 위반행위 통지서.egg 첨부파일이 포함된 화면[이미지=이스트시큐리티] 만일 이용자가 실제로 위반행위를 한 것으로 생각해 바로가기 파일을 실행할 경우, 명령어에 의해 갠드크랩 랜섬웨어 ‘cooka.exe’ 파일이 실행된다. 이 파일은 암호화 대상 파일 뒤에 ‘.KRAB’ 확장자를 추가하고, 암호화를 진행한다. 또한, 암호화 대상 폴더마다 생성된 랜섬노트 파일로 암호화된 파일을 복호화하기 위해 암호화폐 결제를 요구한다. 이에 대해 이스트시큐리티 측은 “공격자는 ‘입사지원서’ 혹은 ‘공정위 사칭’을 통해 지속적으로 업데이트하고 있다”며 “이러한 유형의 랜섬웨어 공격으로부터 피해를 입지 않기 위해서는 출처가 불분명한 이메일에 첨부된 링크나 첨부파일을 주의하고, 평상시 중요한 자료들은 외장하드 등에 정기적으로 백업하는 습관을 가져야 한다”고 강조했다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|