| CrpytoJoker 변종 CryptoNar 랜섬웨어 출현! 모든 파일 암호화 | 2018.09.16 |

CryptoNar 랜섬웨어, 확장자 구분하지 않아 바탕화면에 모든 폴더와 파일 암호화

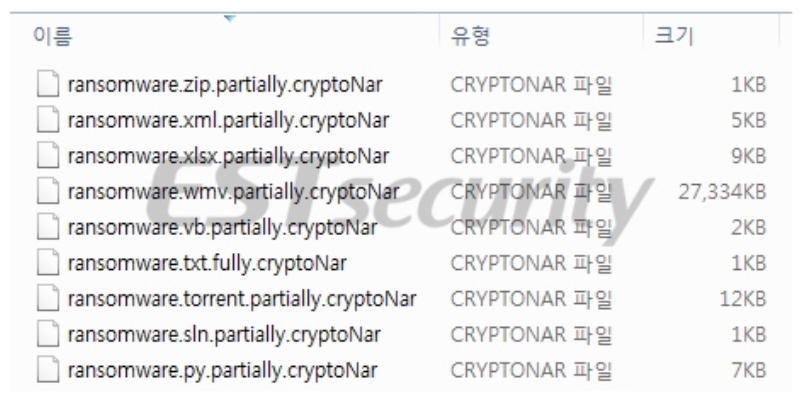

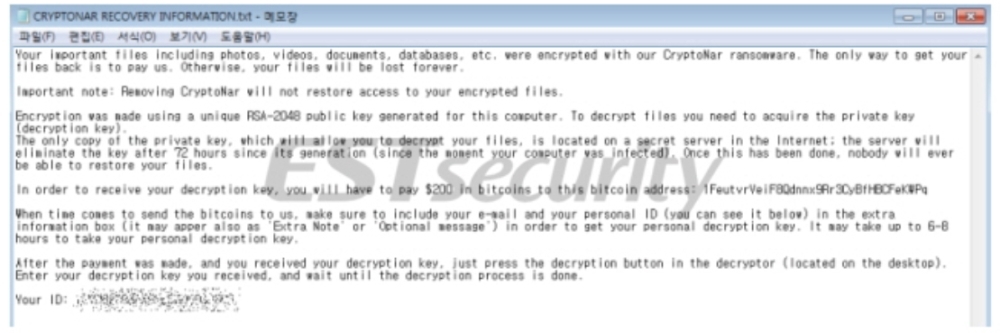

[보안뉴스 김경애 기자] 최근 CrpytoJoker 랜섬웨어 변종으로 CryptoNar라 불리는 랜섬웨어가 발견됐다. CryptoJoker 랜섬웨어와는 다르게 암호화 제외 확장자를 따로 구분하지 않아 바탕화면에 존재하는 모든 폴더와 파일을 암호화한다.  ▲암호화된 파일 화면[이미지=이스트시큐리티] 보안전문 기업 이스트시큐리티에 따르면 CryptoNar 랜섬웨어는 중복 실행을 방지하기 위해 특정 폴더 내에 ‘jokingwithyou.cryptoNar’ 파일 유무를 검사한다며 파일이 존재하지 않으면 암호화가 진행되지 않은 시스템으로 인지하고 악성행위를 계속한다고 분석했다. 특히, 기존 CryptoJoker 랜섬웨어와는 다르게 확장자 구분 없이 모든 파일을 암호화한다. 암호화가 끝난 후 확장자가 추가되고, 해당 파일들은 더 이상 정상 파일로 동작하지 않는다. 파일 암호화가 완료되면, 사용자에게 감염 사실과 복호화 방법을 안내하기 위한 랜섬노트가 ‘CRYPTONAR RECOVERY INFORMATION.txt’ 이름으로 바탕화면에 생성된다. 공격자는 복호화 키를 구매하기 위해 72시간 이내로 $200의 비트코인을 지불해야 한다고 이용자를 협박한다. 또한, 파일 암호화 완료 후에는 SMTP 프로토콜을 이용해 시스템 정보 및 RSA 키 정보를 공격자에게 전달한다. 메일 전송은 ‘smtp.zoho.eu’ 호스트를 이용하는 것으로 분석됐다.  ▲랜섬노트 화면[이미지=이스트시큐리티] 그나마 다행스러운 건 CrpytoNar 랜섬웨어의 암호화 방법은 다른 랜섬웨어에 비해 비교적 간단하다는 점이다. 바이트 덧셈 연산을 이용하고 있어 EncryptionKey를 알면 암호화된 모든 파일을 복호화할 수 있다. 또한, 원본 파일을 가지고 있다면 암호화된 파일과 비교해서 EncryptionKey를 쉽게 알아낼 수 있다. 마찬가지로, RSA 키를 알고 있는 경우 ‘CryptoNarDecryptor.exe’ 프로그램을 통해 암호화된 파일을 복원할 수 있다는 것으로 드러났다 또한, 중복 실행 방지를 위해 생성되는 ‘jokingwithyou.cryptoNar’ 파일을 %AppData% 하위에 미리 생성해 두면 CrpytoNar 랜섬웨어에 감염되는 것을 예방할 수 있다. 무엇보다 랜섬웨어에 감염되지 않도록 피해 예방 수칙을 준수하는 게 중요하다. 이에 대해 이스트시큐리티 측은 “이용자는 랜섬웨어 예방을 위해 중요 파일은 주기적으로 백업하는 습관을 갖고, 패치 미적용으로 취약점이 발생하지 않도록 운영체제와 소프트웨어는 항상 최신 버전을 유지하는 것이 중요하다”고 강조했다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|