| 北 지원 해커조직 APT38, 전 세계 금융 기관의 수백만 달러 훔쳐 | 2018.10.04 |

APT38, 2014년 이래 최소 11개 국가에서 16개 넘는 기관 공격

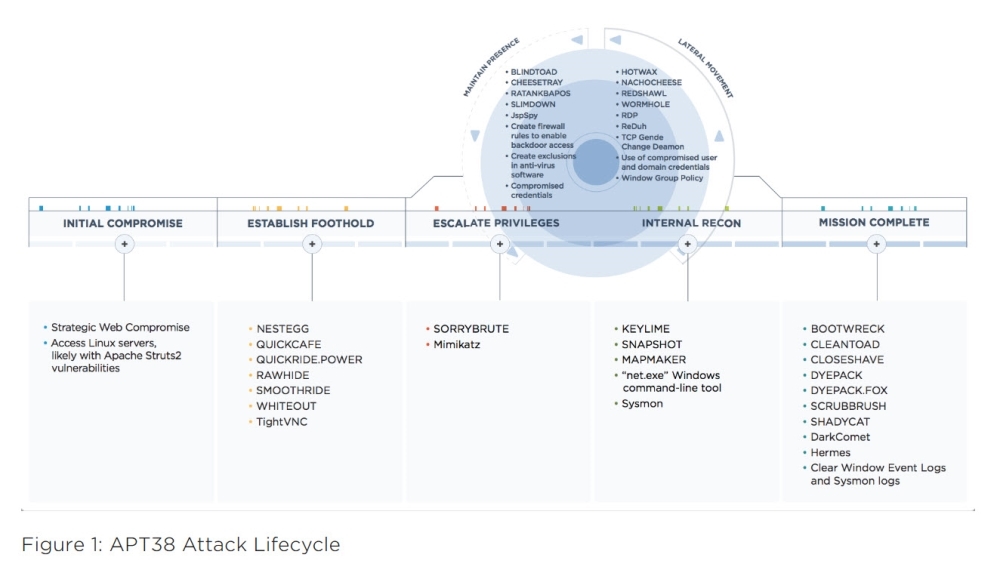

다른 보안업체들도 분석중...카스퍼스키 등은 라자루스 하위조직으로 판단 정보수집, 초기 공격, 내부 정찰, SWIFT 서버 중심, 자금 이전, 증거 파괴 등 패턴 [보안뉴스 김경애 기자] 북한 정권의 지원을 받는 APT38이 전 세계 금융 기관으로부터 수백만 달러를 훔치는 사이버 공격이 포착됐다.  [이미지=파이어아이] 인텔리전스 기반 보안업체 파이어아이는 “파괴적인 악성 코드를 이용해 네트워크 작동을 파괴하는 등 APT38은 적어도 2014년 이래 최소 11개 국가에서 16개가 넘는 기관을 공격했으며, 때로는 동시에 공격을 진행해 이 그룹이 광범위한 자원을 가지고 대규모 다수의 공격을 가한다는 사실을 알 수 있다”고 밝혔다. 또한 공개적으로 보고된 강도 활동만 보더라도 APT38이 금융 기관에서 훔치려고 시도한 금액은 11억 달러가 넘으며, 공격 받은 곳의 침해 보고 비율이 낮은 것을 고려할 때, APT38이 공격한 기관수는 더 많을 것으로 예상했다. 다른 보안업체들도 “북한 사이버 공격자들이 최근 들어 돈을 벌기 위한 공격을 실시하고 있다”고 경고했다. 카스퍼스키(Kaspersky)의 경우는 이러한 공격을 하는 단체가 라자루스의 하위 그룹이라고 보고 있으며, 이름을 블루노로프(Bluenoroff)라고 붙였다. 또 다른 보안 업체 크라우드스트라이크(CrowdStrike)의 경우는 스타더스트 천리마(Stardust Chollima)라고 부른다. 크라우드스트라이크는 라자루스 하위 그룹을 네 개나 분류해놓고 추적하고 있는데, 이름은 스타더스트 천리마 외에 사일런트 천리마(Silent Chollima), 래버린스 천리마(Labyrinth Chollima), 리코쳇 천리마(Ricochet Chollima)이다. 공격 과정에서 APT38는 재정적 동기, 고유 툴 세트 및 TTP가 다른 북한 사이버 활동과는 별개로 추적 가능할 정도로 북한의 다른 공격그룹과 구별됐다. 특히 APT38이 북한 정권의 후원을 받는다는 조사에 기반해 ‘APT(지능형 지속 위협, Advanced Persistent Threat)’로 파이어아이는 분류했다. 또한 APT38 활동의 속도는 평양의 증가하는 경제적 압박에 따라 국익 추구를 위해 기금을 훔치는 절박한 노력을 반영한 것으로 풀이했다. APT38의 특징을 살펴보면, 먼저 장기적인 계획을 세운다. 자금을 훔치려고 시도하기에 앞서 대상의 환경에 오랜 기간에 걸친 접근, 혼합된 운영 체제 환경에서의 능숙함, 맞춤형 개발 툴 사용, 공격 이후 손상된 시스템을 완전히 파괴하려는 태도로 조사를 저지하는 지속적인 노력 등을 기울인다. 목표 달성을 위해 네트워크 레이아웃, 필수 권한 및 시스템 기술을 이해하는데 공을 들이며, 오랜 기간 공격 대상의 환경에 대한 접근 유지에 집중했다. 이와 관련 파이어아이는 평균적으로 APT38이 약 155일 동안 공격 대상의 네트워크에 있음을 확인했으며, 손상된 환경에서 가장 오래 머무른 기간은 거의 2년 정도라고 분석했다. 피해 기관의 침해 조사 결과, APT38이 금융 기관을 공격대상으로 삼고, △정보수집 △초기 공격 △내부 정찰 △SWIFT 서버 중심 △자금 이전 △증거 파괴 등 패턴을 보인다고 분석했다. 정보 수집은 국제송금망(SWIFT) 거래의 메커니즘을 이해하기 위해 SWIFT 시스템에 접근할 수 있는 것으로 보이는 기관의 직원이나 제3기관에 대해 조사 진행했다. 초기 공격은 워터링 홀(watering hole) 공격 기법에 의존하며, 시스템에서 코드를 실행하기 위해 안전하지 않은 구식 버전의 아파치 스트러츠 2(Apache Struts 2)를 악용했다. 내부 정찰은 크레덴셜(credential) 수집, 공격 대상의 네트워크 토폴로지(network topology) 매핑, 공격 대상의 환경에 이미 존재하는 툴을 사용해 시스템을 검색할 수 있도록 악성 코드를 배포했다. SWIFT 서버 중심은 SWIFT 시스템에 정찰용 악성 코드 및 내부 네트워크 모니터링 툴을 설치해, SWIFT의 구성 및 사용을 더욱 자세히 이해함. 피해 기관의 세그먼트화 된 내부 시스템에 접근하고 탐지를 피하기 위해 SWIFT 시스템에 액티브 및 패시브형 백도어를 설치했다. 자금 이전은 사기성 SWIFT 거래를 추가하고 거래 내역을 변경하기 위해 악성 코드를 배포하고 실행했다. 돈세탁을 위해 다른 은행에 개설한 계좌로 다수의 거래를 통해 자금을 이체했으며, 대부분의 경우 다른 나라에 있는 은행을 사용했다. 증거 파괴는 확실하게 로그를 삭제하고, 디스크 파괴(disk-wiping) 악성코드를 배포 및 실행해 활동 내역을 감춰 포렌식 분석을 방해했다. APT38은 공격 활동의 일환으로 공격적으로 증거 또는 대상의 네트워크를 파괴하는 것은 흔적뿐 아니라 자금 세탁까지 감추려 한 시도의 결과로 보인다. 자금 세탁 및 도난당한 자금이 이체될 은행과의 커뮤니케이션을 담당하는 인원 등, APT38의 강도 활동 마무리를 지원하는 개인 모집 및 협력 등 다양한 요소들이 조직화되고 있다는 얘기다. 파이어아이는 “지난 수년간 대상을 공격하고 자금을 훔치는데 사용했던 대규모 자원과 방대한 네트워크를 기반으로 APT38의 공격은 앞으로도 계속될 것”이라며, “특히 최근에 결국 좌절된 SWIFT 강도 시도 건수와 금융 메시징 시스템에 대한 보안 인식 증가로 인해, APT38은 특히 북한의 통화 접근성이 계속 악화되는 경우 새로운 자금 확보 방식을 택할 수도 있다”고 밝혔다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|