| 백신 무력화 시도하는 사이버공격 더욱 거세진다 | 2018.10.12 |

암호화폐 채굴 위한 악성코드, 국내외 백신 무력화 시도

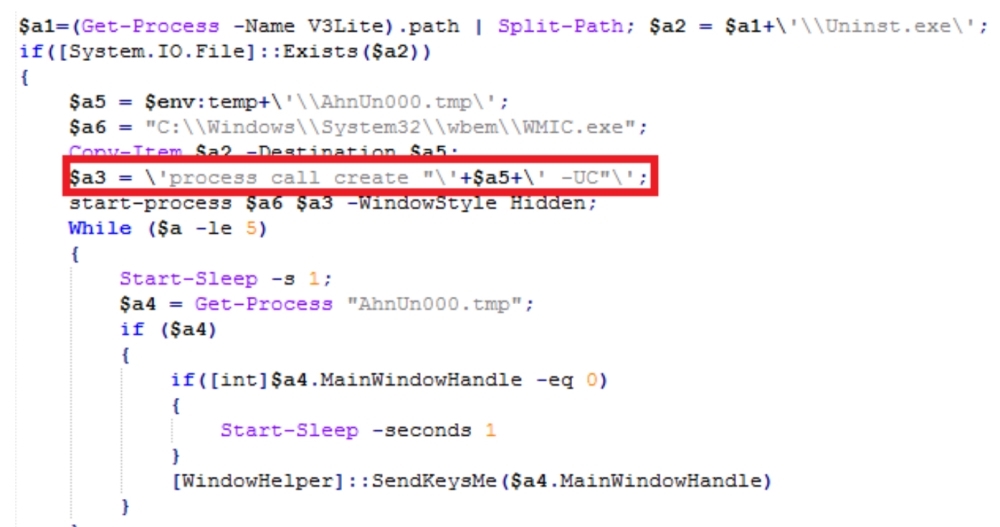

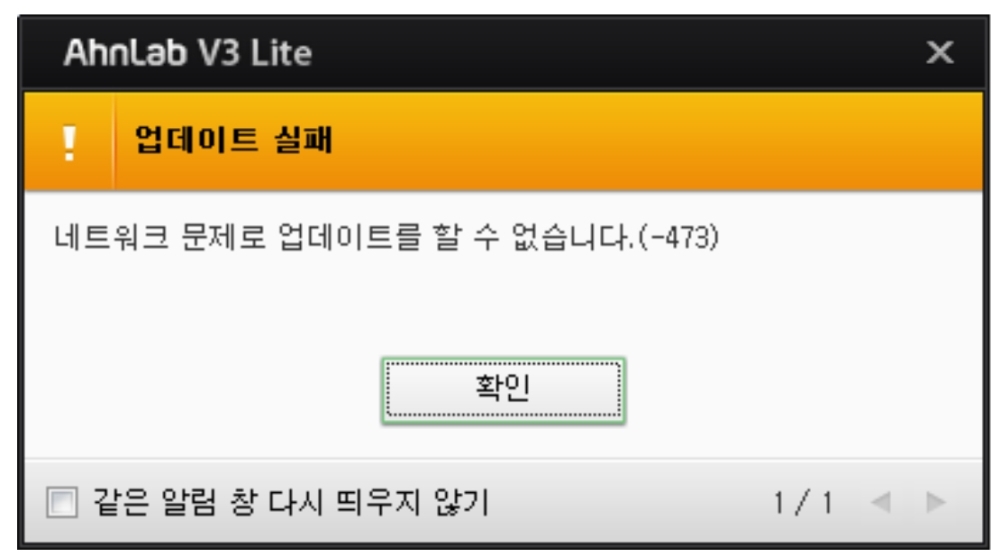

갠드크랩 랜섬웨어, V3 제품 제거 관련해 공격자들 빠르게 대응 [보안뉴스 김경애 기자] 백신 무력화를 시도하는 공격이 최근 자주 발생하고 있어 이용자들의 각별한 주의가 필요하다. 암호화폐 채굴을 위한 악성코드가 국내외 백신 무력화를 시도했으며, 국내에 유포 중인 갠드크랩(GandCrab) 랜섬웨어 v5.0.2에서는 V3 제품 제거와 관련해 공격자의 악성행위 변화가 빠르게 진행되고 있다.  ▲V3 Lite 언인스톨 관련 코드(GandCrab v5.0.3)[이미지=안랩] 지난 11일에는 갠드크랩(Gand Crab) 랜섬웨어의 새로운 버전인 v5.0.3이 유포되는 정황이 포착됐다. 최근 갠드크랩은 V3 제거 등 백신을 무력화하기 위해 빠르게 변화하는 양상을 보이고 있어 랜섬웨어에 감염되지 않도록 세심한 주의를 기울여야 한다. 이번에 발견된 새 버전 갠드크랩 랜섬웨어에 감염되면 변경된 바탕화면에는 v5.0.3 버전이 명시되어 있다. 랜섬노트는 업데이트 된 버전뿐만 아니라 어떤 경우에도 해당 파일을 삭제하지 말라는 경고 문구가 추가돼 있다. 이와 관련 안랩 ASEC 측은 “갠드크랩 v5.0.3이 실행되기 전 V3 Lite에 대해 삭제 행위를 시도하지만, 차단되어 동작하지 못하며 갠드크랩이 실행되더라도 랜섬웨어의 파일 감염 행위 Malware/MDP.Ransom.M1947는 행위기반으로 차단되고 있다”고 밝혔다. 이보다 하루 앞선 지난 10일에는 자바스크립트 형태(*.js)로 국내에 유포 중인 갠드크랩 v5.0.2에서 ‘Uninst.exe -Uninstall’를 이용한 제거와 함께 ‘AhnUn000.tmp -UC’를 통한 2가지 방식이 포착됐다. V3 제품 제거와 관련해 행위 변화가 지속적이고 신속하게 진행되고 있음을 여실히 보여준 셈이다.  [이미지=안랩] 지난 5일에는 국내외 다양한 백신 업데이트를 무력화하는 악성코드가 발견됐다. 바로 암호화폐 채굴 목적의 악성코드에서 실행하는 배치파일(*.bat)에 의해 안랩의 V3 Lite와 Safe Transaction 제품 등 다양한 백신 제품의 업데이트 무력화를 시도하는 형태가 확인됐다. ‘Windows Defender’ 및 ‘윈도우 업데이트 서비스’, ‘백신제품 업데이트 프로세스’를 방화벽 차단 리스트에 등록해 업데이트를 무력화를 시도하는 것이다. 해당 파일 실행 시 V3Lite 제품의 경우 업데이트 오류창이 발생한다. 따라서 정상적인 인터넷 사용이 가능한 환경에서 오류 창이 발생하면 해당 악성코드에 의한 방화벽 차단을 의심해볼 필요가 있다. 이와 관련 안랩 ASEC 측은 “악성코드에 의해 방화벽 차단으로 등록됐는지 여부는 윈도우 버튼 클릭 후 ‘프로그램 및 파일 검색’에서 ‘wf.msc’를 실행해 보여지는 프로그램을 통해 확인할 수 있다”며 “이미 감염돼 증상이 확인된 경우에는 전용백신(Registry Fix Tool)을 통해 방화벽 허용 조치 후, 백신을 업데이트 할 것”을 당부했다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|