| 공습경보! 비너스락커 랜섬웨어 조직의 악성 문서파일 융단폭격 | 2018.12.11 |

ESRC, 한글 ‘입사지원서’와 ‘이미지 도용’ 등 악성 매크로 코드 포함 DOC 워드파일 집중유포 경고

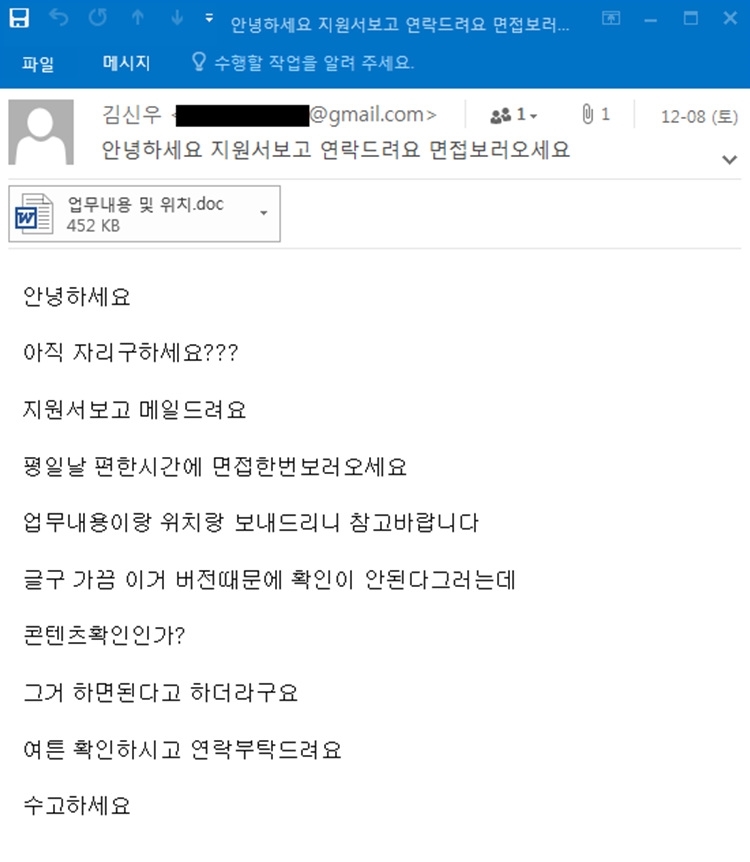

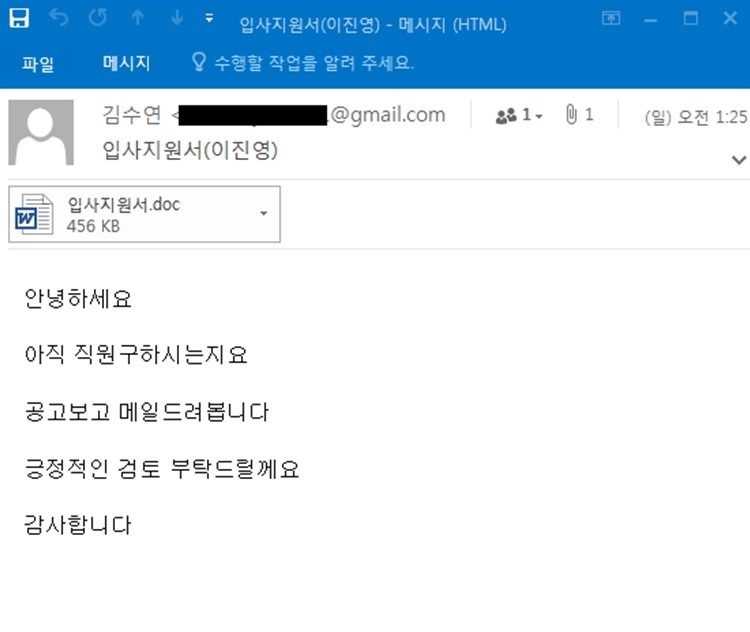

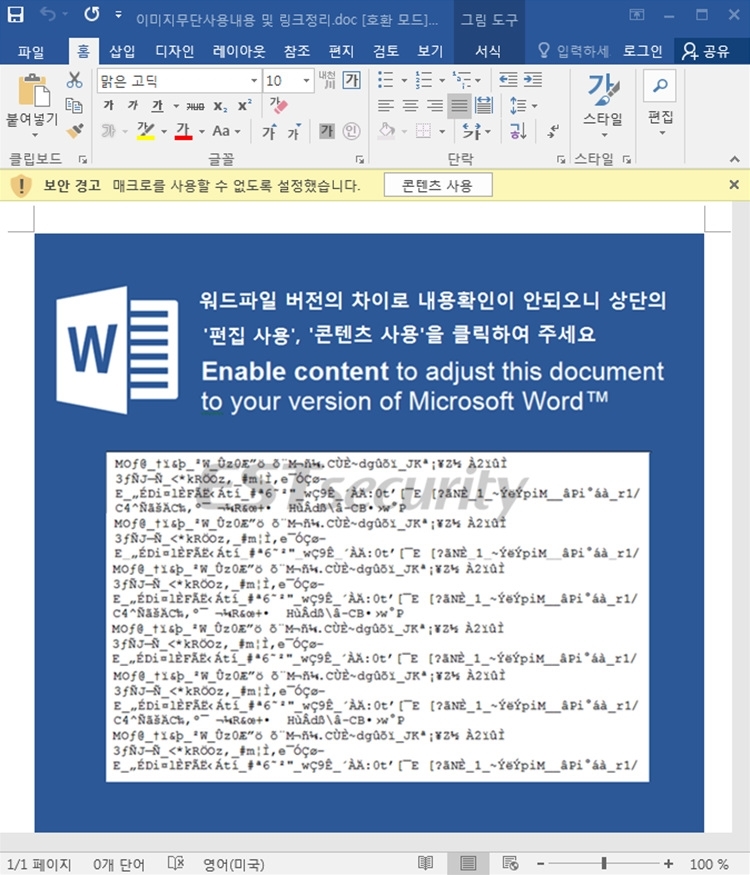

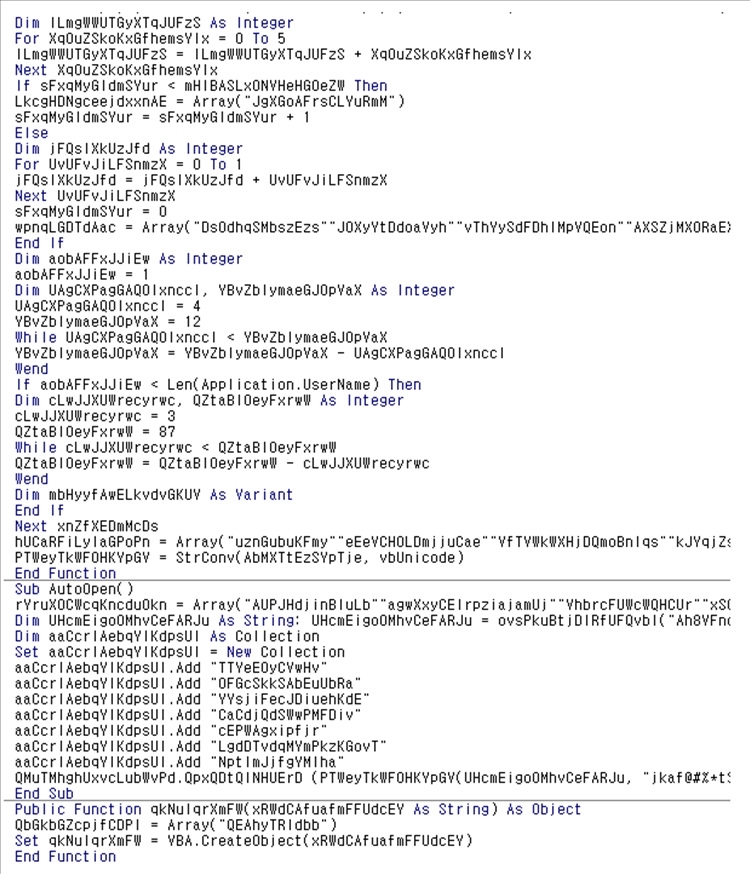

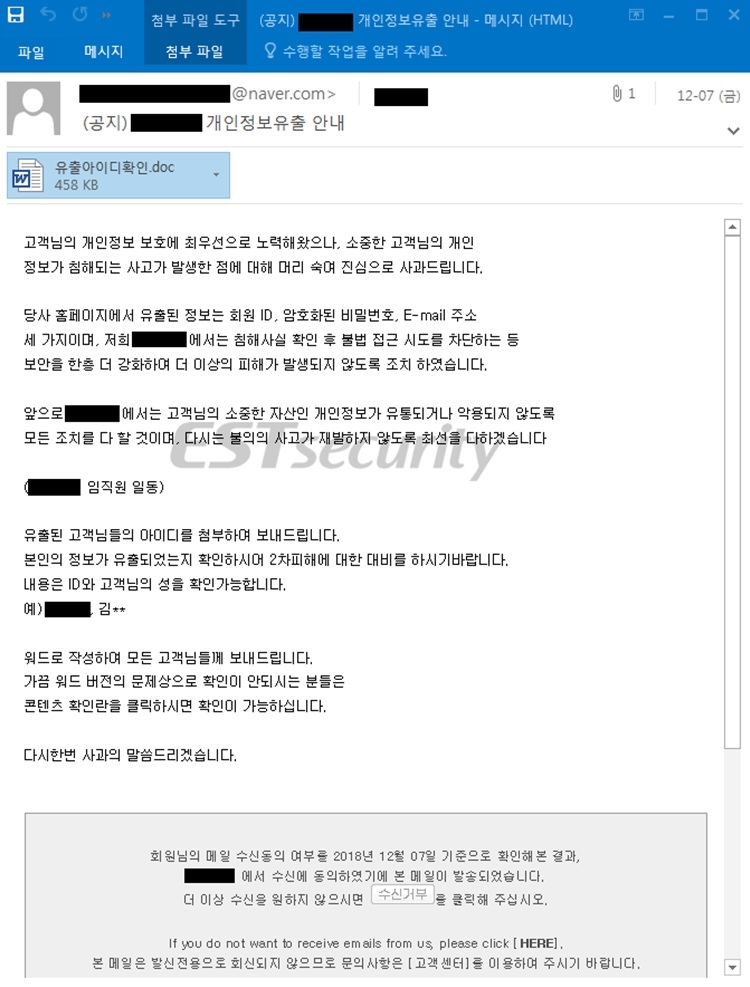

[보안뉴스 원병철 기자] 과거 비너스락커(VenusLocker) 랜섬웨어를 유포했던 위협 조직이 최근 대규모로 악성 이메일을 국내에 유포하는 정황이 지속적으로 포착되고 있어 이용자의 각별한 주의가 필요하다.  [이미지=iclickart] 이스트시큐리티 사이버 위협 인텔리전스(CTI) 전문조직 시큐리티대응센터(이하 ESRC)는 이들 조직이 한글로 ‘입사지원서’, ‘이미지 무단사용 내용의 저작권법 안내’ 등으로 이용자들을 현혹하고, 악성 매크로 코드가 포함된 DOC 워드파일을 첨부해 집중적으로 유포하고 있으며, 주로 갠드크랩(GandCrab) 랜섬웨어를 전파시키고 있다. 아울러 최근에는 ‘임금체불관련 출석요구서’, ‘바로가기(LNK) 파일을 새로 제작’, ‘입사지원서 사칭 유포’한 내용도 있다. ESRC는 해당 위협 조직이 12월 8일 지난주 토요일부터 월요일 새벽까지 다양한 형태로 새로운 악성코드를 유포하고 있으며, 주말 기간에도 공격을 쉬지 않고 있는 것을 확인했다고 밝혔다. 발신자 이메일에는 한국식 이름이 설정되어 있고, 비너스락커 초창기 때처럼 다시 구근 지메일을 사용하기 시작했다.  ▲입사지원 및 면접 관련 내용으로 위장한 악성 이메일(토요일 유포)[이미지=ESRC]  ▲입사지원서 공고 내용으로 위장한 악성 이메일(일요일 유포)[이미지=ESRC] 각각의 이메일에 첨부되어 있는 MS Word 문서파일에는 모두 악성 매크로 코드가 탑재되어 있으며, 실행 시 다음과 같은 화면을 보여주어 ‘콘텐츠 사용’ 클릭을 유도한다. 물론, 매크로가 실행되기 전까지는 악의적인 기능이 작동하진 않는다.  ▲악성 매크로 실행을 유도하기 위해 보이는 워드 파일 화면[이미지=ESRC] 매크로는 분석을 방해하기 위해 코드와 함수가 난독화되어 있으며, 특정 웹 사이트로 접속해 추가 악성파일을 설치하도록 시도한다.  ▲난독화된 매크로 코드 화면 일부[이미지=ESRC] 워드 파일의 메타 데이터를 확인해 보면 한국어 기반에서 제작된 것을 알 수 있으며, 기존과 동일하게 ‘HP’ 컴퓨터 계정에서 제작된 것을 확인할 수 있다. Codepage: 949 (Korean) Author: HP Template: Normal.dotm Last author: HP Application name: Microsoft Office Word Creation time: 일 12 9 02:48:00 2018 Last save time: 일 12 9 02:49:00 2018 매크로가 로딩되면 변종에 따라 다수의 아이피 주소로 접속해 ┖jackripper.exe┖ 악성파일을 추가로 설치한다. 공격자는 기존처럼 베리즈 웹쉐어 서버를 구축해 추가 악성파일 유포에 활용하고 있다.  ▲베리즈 웹쉐어 웹서버에 등록된 악성코드 화면[이미지=ESRC] 한편, ESRC는 비너스락커 조직이 새로운 패턴으로 공격을 시도하는 것을 확인했다고 밝혔다. 지난주 금요일, 공격자는 한국의 특정 웹 사이트의 개인정보 유출 공지 내용처럼 위장해 동일한 유형의 악성파일을 유포했다. 과거 한국의 ‘특정 쇼핑몰 해킹사건과 관련한 유사사례’가 보고된 바 있었지만, 이런 유형이 자주 활용된 바는 없다.  ▲개인정보 유출 안내문으로 위장한 악성 이메일[이미지=ESRC] 비너스락커 위협조직은 해당 공격에서 네이버 이메일 발신 아이디를 사용한 것이 목격됐다. 한국의 특정 웹 호스팅 서버 아이피가 도용되어 사용된 것으로 추정되며, 이는 공격자 추적에 중요한 단서 중에 하나로 활용될 수 있다고 ESRC는 설명했다. 특히, 이들의 활동반경에 집중하고 있으며, 변화되고 있는 공격벡터와 유의미한 증거들을 확보하는데 주력하고 있다고 덧붙였다. 갠드크랩 랜섬웨어는 한국에서 가장 활발하게 유포되고 있는 랜섬웨어 종류 중에 하나다. 따라서 DOC 등의 문서파일 실행시 ‘콘텐츠 사용’ 보안 경고창이 나타날 경우 절대 실행하지 않아야 한다. ESRC는 기존 비너스락커(VenusLocker) 랜섬웨어 유포 조직이 이번 공격에 가담한 것으로 확인했으며, 상세한 위협 인텔리전스 분석을 수행하고 있다고 밝혔다. 이번 공격처럼 한국 맞춤형으로 랜섬웨어 공격이 끊임없이 발생하고 있다는 점에서 기업 및 기관의 이용자들은 개인 보안(최신 업데이트 유지) 및 자료 보관(분리 백업)에 보다 철저한 노력이 필요하다. [원병철 기자(boanone@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|