| 프린터 5만대 해킹 수법, 국내에서 지속적으로 포착 | 2018.12.18 |

프린터 해킹 툴 이용한 공격 국내에서 지난 12일부터 지속적으로 포착

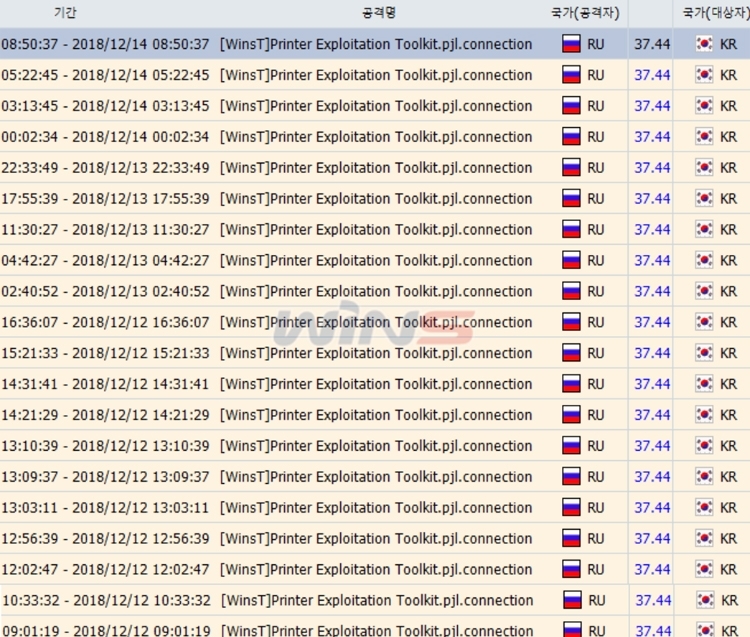

러시아 Anakin라는 해커가 인쇄물 배포...외부 접근하는 9100 포트 차단 설정해야 [보안뉴스 김경애 기자] 프린터 5만대를 해킹한 수법인 PRET(Printer Exploitation Toolkit) 툴사용 공격이 최근 지속적으로 포착되고 있어 이용자들의 각별한 주의가 필요하다.  [이미지=iclickart] PRET는 9100포트를 사용하고, 외부 네트워크에 공개된 프린터에 연결할 수 있는 Ruhr University Bochum에서 개발된 프린터 보안 테스트를 위한 툴로 PostScript, PJL, PCL 프린터 언어를 지원한다. 2018년 12월 1일 TheHackerGiraffe라는 해커가 PRET(Printer Exploitation Toolkit) 툴을 사용해 5만대의 프린터를 해킹한 이슈가 발생한 바 있다. 본지에서 보도했던 것처럼 당시 해커는 유튜버 PewDiePie를 홍보하는 전단지를 출력했는데, 프린터와 연결에 성공하면 공격자는 DoS, Privilege escalation, Information disclosure, RCE와 같은 공격을 진행할 수 있다.  [이미지=윈스] 그런데 최근 국내에서도 이러한 공격이 지속적으로 포착되고 있다. 공격자는 지난 12월 12일부터 한국을 타깃으로 공격한 정황이 포착됐으며, 공격국가는 러시아로 분석됐다. 보안업체 윈스는 “현재 해당 이슈를 주의 깊게 모니터링하고 있다”며, “최근 이 공격방법을 이용해 Anakin라는 해커가 인쇄물을 배포하고 있는 것을 탐지했으며, 국내에서 이러한 공격이 계속 진행 중”이라고 밝혔다. 취약한 시스템은 Printer using 9100 Port, PS/PJL/PCL language다. 따라서 기업의 보안담당자 및 이용자는 외부에서 접근하는 9100 포트(프린터 기본 포트)를 차단 설정하고, 프린터 IP를 사설 IP로 설정하는 것이 바람직하다. [김경애 기자(boan3@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|