| 지방 경찰서 사칭 갠드크랩 랜섬웨어, 이번엔 이력서 위장 공격 | 2019.02.13 |

기업 채용 이력서로 위장해 유포되는 갠드크랩 랜섬웨어

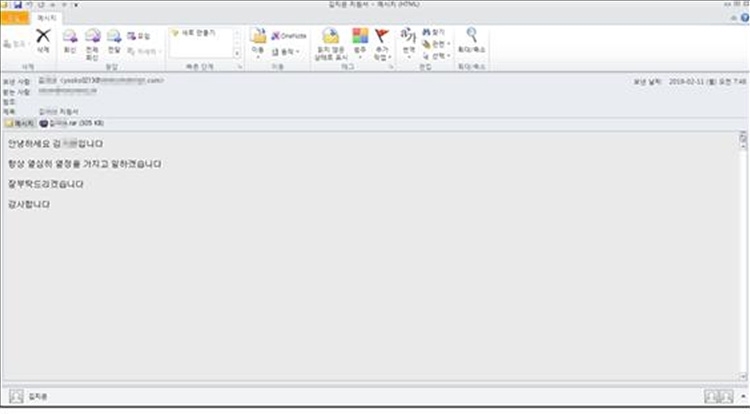

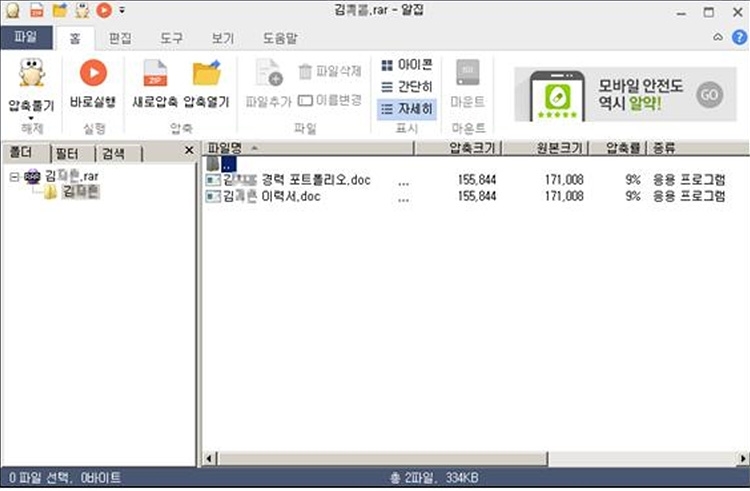

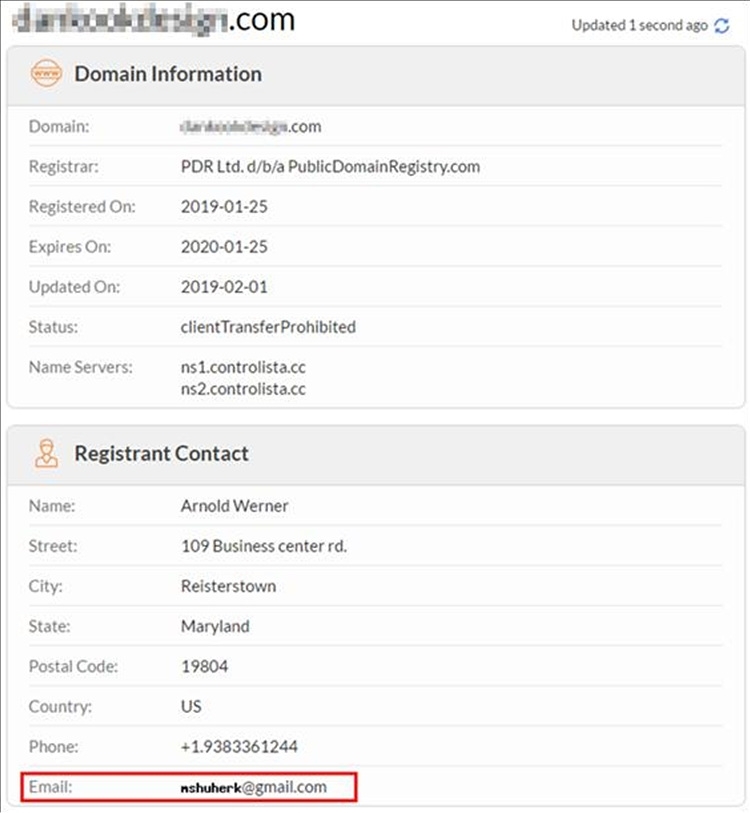

지방 경찰서 사칭 공격자와 동일한 공격자로 추정, 기업 인사 담당자 노려 [보안뉴스 원병철 기자] 지난 11일 지방 경찰서로 위장해 갠드크랩 랜섬웨어를 유포했던 공격그룹이 이번에는 이력서로 위장한 갠드크랩을 유포하는 것으로 밝혀졌다.  [이미지=iclickart] 순천향대 SCH사이버보안연구센터(센터장 염흥열 교수)는 최근 갠드크랩(GandCrab) 랜섬웨어 악성코드가 이력서로 위장해 이메일을 통해 유포되고 있다고 밝혔다. V5.1 갠드크랩 랜섬웨어는 지난 2월 11일 지방 경찰서를 사칭해 출석 통지서로 위장해 유포된 적이 있다.  ▲지원서를 위장해 국내 기업에게 유포된 갠드크랩 랜섬웨어 유포 이메일 화면[이미지=SCH사이버보안연구센터] SCH사이버보안연구센터는 2월 11일 갠드크랩 랜섬웨어 악성코드를 입수해 분석한 결과, 채용 공고를 낸 국내 중소기업(S사) 앞으로 보내는 이력서로 위장해 유포됐다고 밝혔다. 특히, 해당 메일은 2월 11일 지방 경찰서를 사칭해 출석 통지서로 위장 유포된 갠드크랩 랜섬웨어와 파일 크기, 패킹된 패커, 그리고 파일 속성의 언어가 동일하고, 사용한 도메인을 추적해보면 같은 제작자로부터 유포됐다는 것을 알 수 있다고 설명했다.  ▲유포 이메일의 첨부파일 내용[이미지=SCH사이버보안연구센터] 첨부파일은 ‘김** 경력 포트폴리오.doc(공백).exe’, ‘김** 이력서.doc(공백).exe’ 로 총 2개로 이루어져 있다. 첨부파일은 2월 11일 지방 경찰서를 사칭해 출석 통지서 형태로 유포된 ‘출석요구서.doc(공백).exe’, ‘온라인 명예훼손 고소장.doc(공백).exe’ 파일과 같이 프로그램 아이콘을 마이크로소프트 워드(.doc) 아이콘을 사용하며, 파일 크기와 작성된 언어도 동일한 것을 알 수 있다. 특히 도메인을 추적해보면 ‘mshuherk@gmail.com’ 계정이 소유하고 있음을 알 수 있다.  ▲명령제어 서버의 도메인 사용 계정 정보[이미지=SCH사이버보안연구센터] SCH 사이버보안연구센터 김민재 연구생은 “지방 경찰서를 사칭해 유포됐던 갠드크랩 랜섬웨어와 중소기업의 채용 기업 지원서를 사칭해 유포되고 있는 갠드크랩 랜섬웨어가 같은 공격자로부터 유포됐다”며, “버전 업데이트와 함께 이전에도 비슷한 방식으로 유포했던 공격자가 다시 갠드크랩 랜섬웨어를 유포하고 있어 기업 인사채용 담당자의 절대 주의가 필요하다”고 강조했다. [원병철 기자(boanone@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|