| ‘자금일보와 출납일보’ 사칭한 악성메일 대량 유포됐다 | 2019.04.25 |

클롭(Clop) 랜섬웨어 유포 과정과 동일하게 진행되는 프로세스로 공격 이뤄져

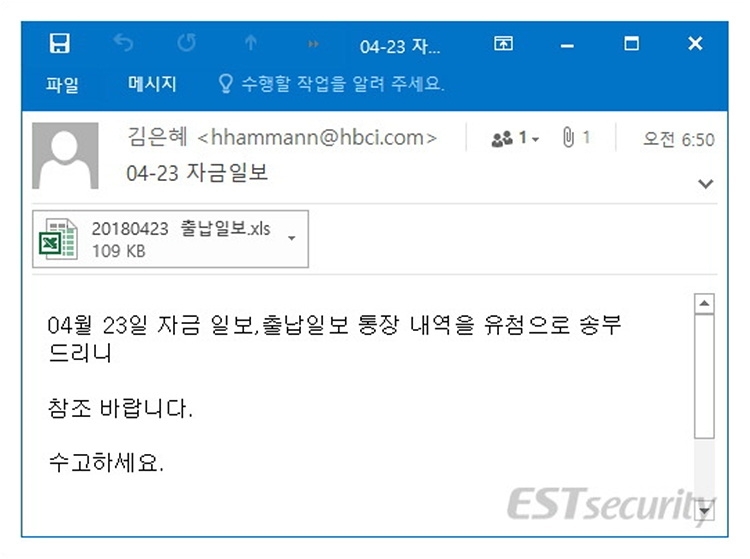

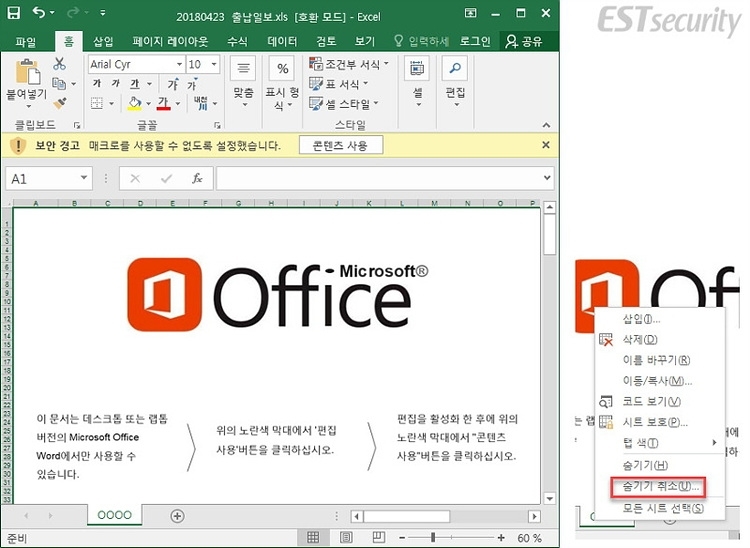

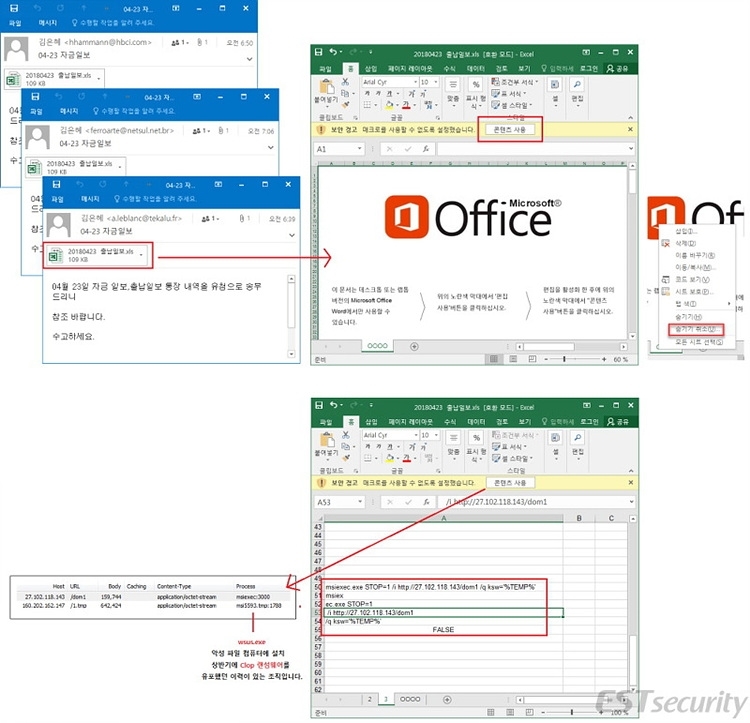

러시아 정부의 지원을 받는 조직 ‘TA505’ 소행으로 추정 [보안뉴스 원병철 기자] ‘자금일보’와 ‘출납일보’를 사칭한 악성메일이 대량으로 유포되고 있어 사용자의 주의가 요구된다. 자금일보는 일일 및 월단위의 자금의 흐름을 한눈에 파악하기 위하여 자금을 담당하는 담당자가 작성하는 자금관련 총괄표이며, 출납일보는 현금시재현황, 예금현황, 현금출납적요, 입금, 출금, 대체입금, 금액 등의 항목으로 구성된 장부를 의미한다. 이스트시큐리티 시큐리티대응센터(ESRC)는 24일 오후부터 불특정 다수에게 해당 메일이 유포되고 있다고 밝혔다.  [이미지=iclickart] 이 때문에 이번 공격은 기업에서 근무하는 회계, 경리업무 담당자들이 관심을 가질만한 내용이며, 공격 대상 역시 이들을 노린 것으로 파악된다. 특히 주목할만한 점은 이전에 송장, 인보이스로 사칭해서 악성메일을 뿌렸고, 가장 최근에는 기업환경에서 크게 이슈가 되었던 클롭(Clop) 랜섬웨어 유포 과정과 동일하게 진행되는 프로세스로 공격이 이뤄지고 있다는 점이다. 이를 통해 ESRC에서는 해당 공격이 TA505 공격그룹에 의한 소행이라고 판단하면서, TA505 공격그룹은 러시아 정부 지원을 받는 조직으로 추정된다고 밝혔다.  ▲‘04-23 자금일보’ 제목의 악성 메일 화면[사진=ESRC] 공격자는 최초에 김은혜라는 이름에 다양한 이메일 주소를 활용해 기업 회계, 경리 담당자 타깃으로 악성메일을 유포했다. 업무 관련 메일로 착각하여 사용자가 엑셀(xls) 첨부파일을 열람하게 되면 시트가 숨겨져 있고, 매크로 사용 활성화를 유도하는 메시지를 MS 오피스로고와 함께 보여준다.  ▲악성 xls 파일을 열람할 때 보이는 MS오피스 사칭 화면[사진=ESRC] 엑셀 매크로를 사용할 수 있도록 ‘콘텐츠 사용’ 버튼을 클릭하면 숨겨져 있는 시트에 작성된 특정 C&C 주소로 접속을 시도하고 악성 페이로드인 wsus.exe 파일을 다운로드 및 실행한다. 최종적으로 실행되는 wsus.exe는 원격제어 악성코드로써 명령 줄 실행, 사용자 정보 수집, 권한 상승 등 기능을 수행한다. 이 악성코드는 상업용 원격제어 프로그램인 ‘Ammyy Admin’의 유출된 소스코드를 기반으로 제작됐다. 해당 wsus.exe 파일은 유효한 인증서를 포함하고 있기 때문에 일부 보안 솔루션으로부터 탐지 우회가 가능한 상태이며 4월 24일 오전까지 많은 기업에 유포가 진행되고 있다.  ▲wsus.exe 파일 유포 흐름도[사진=ESRC] 따라서 출처가 불분명한 사용자에게서 온 이메일에 포함된 하이퍼링크 혹은 첨부파일 클릭을 지양해야 하며, 파일을 실행하기 전에는 백신 프로그램을 이용하여 악성 여부를 확인해야 한다. 또한, 기업의 보안담당자들은 해당 악성코드가 연결을 시도하는 유포지 URL 및 C&C URL에 대한 차단을 진행해야 한다. 유포지 URL - 27.102.118[.]143/dom1 - 160.202.162[.]147/1.tmp ==> wsus.exe C&C URL - 169.239.128[.]119:80 한편, ESRC는 해당 악성 파일은 알약이 ‘Trojan.Downloader.XLS.gen, Trojan.Downloader.159744B, Backdoor.Agent.RAbased란 이름으로 탐지 중에 있다고 밝혔다. [원병철 기자(boanone@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|