| 응용소프트웨어 취약성 관리는 정보보호의 기본 | 2019.05.27 |

응용 SW 취약점 노리는 해커... 해결 방법은 ‘취약점 제거’

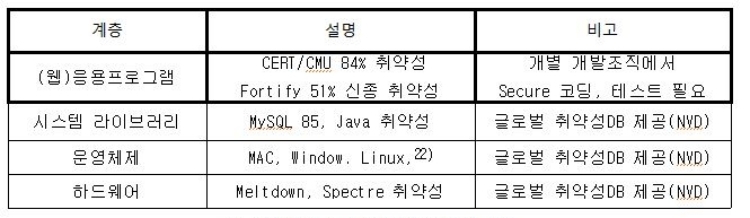

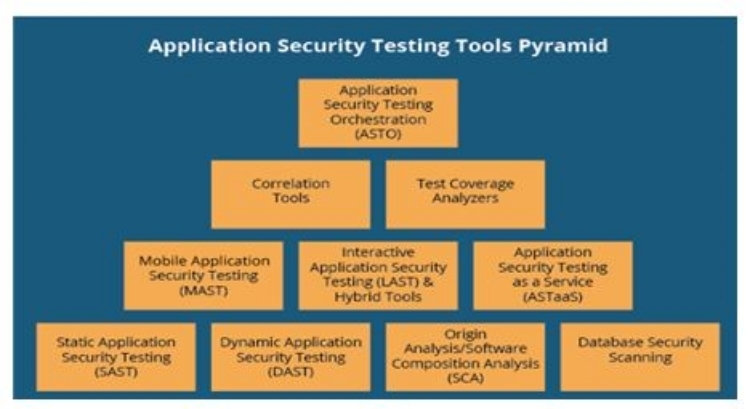

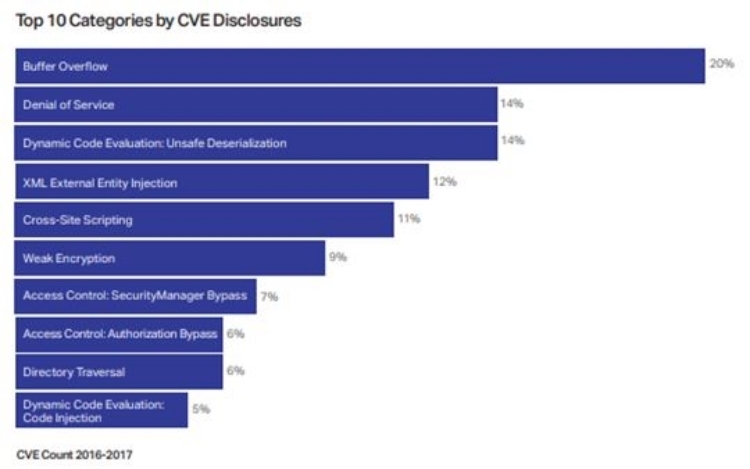

심각한 취약점 자동 검사하는 취약점 점검 툴, 최대한 활용 필요 [보안뉴스= 임채호 빛스캔 연구소장] 바야흐로 ‘SW 홍수’ 시대다. 4차 산업혁명 시대에는 모든 기업이 SW 전문기업이다. 아마존, MS. 구글, 넷플릭스 등을 보라. 이들이 SW 취약점 공격을 받으면 엄청난 수준의 개인정보 유출·침해사고가 발생할 수 있다. 실제로 인터넷 범죄 발생률은 증가 추세다. 인터넷범죄보고에 따르면, 2018년 인터넷 범죄의 발생률은 35만1,937건으로 14.3%p 증가했고, 손실은 14만1,870만 달러에서 2억7,640만 달러로 무려 90.8%p가 증가했다. 해커는 SW 취약점을 이용해 공격한다. 여기에서는 SW 취약성과 보안 스캐너 도입이 필요한 취약성 30개를 정의해 고객 관리가 필요한 기업의 고객 지원서비스 및 운영에 도움을 주고자 한다. 취약점이 없다면 공격은 성공할 수 없기 때문이다. 왜 SW 취약점인가 보잉 737 추락사건, BMW 화재사건 등은 모두 SW 오류로 발생한 사고였다. 특히, 지난해부터 유럽 일반 개인정보보호법(GDPR)을 시행하고 있는 유럽에서 SW 버그 취약점에 따른 공격으로 개인정보가 유출되면 엄청난 과태료를 물 수도 있다. 무엇보다 SW 취약성의 증가는 보안 위험을 평가해야 하는 복잡성을 증가시킨다. 사이버공격은 물리 보안과 사회적 보안을 포함할 수 있지만, SW는 구조적 취약점을 평가해야 한다.  ▲SW 및 시스템 취약점 구조와 스택[표=임채호] 취약성은 SW를 개발 및 운영하는 기업을 포함해 모든 조직에서 발생할 수 있다. 미국 AST 도구의 피라미드 구조 하단 실행 부분에서는 SAST, DAST, SCA, DB를 위한 스캐너 4종이 필요하다고 규정한다. △소스 분석 △실행코드 분석 △취약성 근거 분석 △DB 취약점이다. 하지만 이 접근 방식에는 별도 DB의 진단으로 점검 시간을 가중시킨다는 문제점이 있다. 진단 결과는 개발자에게 교정시간 가중 등으로 이어진다. 미국 국방부 웹 보안의 70%는 ‘웹 보안 인력자원 부족’이, 34%는 ‘긴급문제 취약점’이, 38%는 ‘재개발 시간부족’이 문제로 꼽혔다.  ▲AST 도구 피라미드[표=‘10 Types of Application Security Testing Tools’] 공격자는 취약점을 악용할 때 SW 킬체인의 주요 지점에 투자를 집중시키는 계층화된 데이터 기반 방어전략을 사용한다. 소프트웨어 취약점을 찾고, 악용하며, 활용하는 것이 어렵고 비용이 많이 드는 이유다. 그렇기 때문에 SW 보안의 최우선 과제는 공격 대상을 줄이고, 취약점의 특정 패턴을 찾아서 완화해 취약성을 제거하는 것이어야 한다. 4차 산업혁명 시대와 SW 복잡도 4차 산업혁명 시대의 기업은 SW 취약성, 보안위험, 개인정보 유출이란 위험을 만나기 쉽다. 스마트폰, 클라우드 컴퓨팅, 빅데이터 분석 및 관리 제어, 데이터 수집 시스템 장치(SCADA), 임베디드, IoT 등 새로운 환경과 맞닥뜨려야 하기 때문이다. 미국 취약점공유센터(NVD)에 따르면 2017년 소프트웨어 취약점 결함(flaw)의 개수는 127%p가 증가했다. NVD가 공개한 오픈소스 부분 DB 플랫폼 사례를 보면, 취약성 연구자와 공격자가 SW 스택에 더 깊숙이 침투하고 있다는 사실을 한 눈에 알 수 있다. 마이SQL(MySQL)은 2017년에만 85건의 취약점이 보고됐고, 자바 디벨롭먼트 키트에서는 69건의 취약점이 발견됐다. 랜섬웨어 공격으로 대규모 피해를 일으킨 워너크라이와 낫페트야는 MS OS의 SMBv1 구현에서 이터널 블루 익스플로잇의 취약점을 바탕으로 시스템을 감염시켰다.  ▲‘NVD CVE Top 10’ 취약점[그래프=임채호] 이러한 사건들은 취약점이 더 이상 운영체제, 응용프로그램 또는 네트워킹 코드로 제한되지 않는다는 것을 보여준다. 전체 SW를 감시하고, 안전한 SW 코딩을 위해 취약점 테스트 과정을 거쳐야 하는 까닭이다. 특히, 공격자가 알려지지 않은 취약점을 악용하면 기업은 전반적인 보안 향상에 초점을 맞춰야 한다. 비정상적인 활동탐지는 물론 소프트웨어 소스코드와 데브옵스의 두 가지 소프트웨어 운영 테스트를 통해 기업이 자체 코드의 취약점을 발견해야 한다. 미확인 취약점에 대한 소프트웨어 스택 내 소스코드 종속성을 테스트하는 것도 중요하다. 여기서 핵심은 자동화 도구, 인력 및 비용이다. 4차 산업혁명 시대에는 비용이 최소화된 안정적인 응용 SW 보안 운영이 중요하다. 모든 산업은 SW 복잡성으로 SW 취약성 검증의 비용 문제에 초점이 맞춰져 있기 때문이다. 그럼 대안은 뭘까 UN은 최근 각국의 중요한 사이버보안 공격 10가지를 발표했고, 미국 CERT는 응용취약점을 이용한 공격이 84%라고 밝혔다. 미국뿐만 아니라 국내 포함 전 세계 개발자들의 잘못된 코딩을 검증하고 개선하지 못하는 일이 발생하고 있다. CERT가 지적한 대로 웹 응용 취약점을 이용한 공격이 84%에 달하고, SW응용 코드검증시험에 아직 문제가 있다면 현재 각종 SW 취약점을 자동으로 검사하는 취약점 점검 툴이 대안이 될 수 있다. 현재 많은 조직이 응용 SW를 보유 중이며, 응용 보안 담당자를 고용하거나 외주를 주고 있다. 이러한 상황에서 취약점 점검 툴은 기업의 응용보안 비용을 많게는 10분의 1까지 낮출 수 있다. 전문가를 대신할 수 있다는 소리다. 단, 다양한 점검 툴 가운데서도 온라인 점검을 통해 개발자와 보안 담당자의 문제를 신속하게 해결할 수 있는 솔루션을 선택한다면 보다 높은 보안 효과를 기대할 수 있다. [글_ 임채호 빛스캔 연구소장(skscogh@naver.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|