| 파이어아이, M365 2차 인증 우회하는 사이버 위협 분석 | 2021.05.03 |

윈도우 방화벽 사용해 80 포트에 대한 TCP 액세스를 팜 내에 있는 AD FS 서버로 제한하는 것 추천

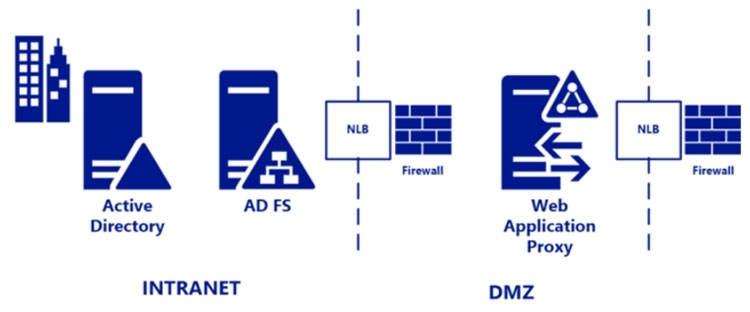

[보안뉴스 이상우 기자] 파이어아이가 마이크로소프트365(이하 M365) 이용 기업을 대상으로 하는 AD FS(액티브 디렉토리 연합 서비스) 서버 사이버 위협을 분석했다. AD FS 서버는 사용자의 자격증명(계정 등)을 위한 서비스에 쓰인다.  [이미지=파이어아이] 많은 조직이 사내 네트워크와 시스템을 대상으로 운영하던 사용자 인증 체계를 클라우드까지 확장하는 것을 진행 및 고려하고 있다. 이에 온프레미스와 클라우드를 모두 수용하는 사용자 인증 기반으로 널리 쓰이는 AD FS 서버에서 토큰 서명 인증서를 탈취하는 사이버 공격이 증가했다. 구체적으로, 공격자는 적절한 권한을 탈취할 시 내부 네트워크의 어느 곳에서나 암호화된 토큰 인증서를 추출한 다음 쉽게 암호를 해독하고 클라우드 서비스에 접근할 수 있다. 파이어아이는 공격자가 AD FS 서버에서 토큰 서명 인증서를 탈취해 윈도우 기능을 악용하는 방법에 대해 이전에 알려지지 않았던 세부 정보를 공개했다. AD FS 서버를 통한 공격 조직이 클라우드 기반 서비스를 사용해 애플리케이션과 데이터를 관리 및 운영함에 따라 장기간 유효한 M365 권한에 대한 정교한 공격자의 관심이 증가했다. 최근 ‘UNC2452’ 공격그룹이 M365에 액세스하는 공격 전략(TTPs)를 사용하면서 접근 권한을 노리는 새롭고 탐지하기 어려운 전술에 대한 관심이 증가했다. 이 공격 전술은 AD FS 서버에서 토큰 서명 인증서를 탈취해 MFA(다요소 인증 혹은 2차인증)을 우회해 피해 조직의 클라우드 서비스에 자유롭게 접근한다. AD FS 서버 정의 및 역할 AD FS는 사용자 계정 또는 애플리케이션이 서로 다른 네트워크상에서 관리 및 운영하는 환경에서 싱글 사인 온(SSO)을 이용해 네트워크 경계를 넘어 자유롭게 여러 위치에 있는 서비스에 접근할 수 있도록 하는 ID 기반 접근 기술이다. AD FS는 최근 기업의 주요 클라우드 전환 방향인 하이브리드 환경 구축에 있어 필수적인 ID 관리 인프라 역할을 하고 있으며, M365의 경우, AD FS가 발행한 보안 보장 생성 언어(SAML, Security Assertion Markup Language) 토큰으로 사용자 신원을 증명하고 권한을 부여한다. AD FS 서버가 표적이 되는 이유 AD FS 보안의 기반은 SAML 기반 토큰 서명 인증서다. M365는 디지털 서명을 사용해 SAML 토큰이 신뢰할 수 있는 AD FS 서버에서 온 것을 확인한다. 이 확인 과정을 활성화하기 위해 관리자는 토큰 서명 인증서의 공용 구성 요소를 M365와 공유한다. 이후 SAML 토큰의 디지털 서명을 암호화 방식으로 확인하고 토큰의 신뢰성과 무결성을 증명하는 데 사용하는데, 만약 공격자가 토큰 서명 인증서를 보유한다면 공격자는 임의의 SAML 토큰을 생성해 AD FS에 연계된 모든 애플리케이션과 서비스에 접근하고 다중 인증을 우회할 수 있다. AD FS 서버 남용 가능성 AD FS를 통한 남용 가능성은 다음과 같다. 먼저 공격자는 액티브 디렉토리의 DCSync 기술과 유사하게 WCF 서비스인 ‘Policy Store Transfer Service’를 악용해 암호화된 토큰 서명 인증서를 획득할 수 있다. 또한 AD FS 복제 서비스(Replication service)를 악용할 수도 있다. 마지막으로 AD FS의 권한 부여 정책도 남용의 기회를 제공한다. 권한 부여 정책은 구성 데이터베이스에 XML 텍스트로 저장되는데, 공격자가 이를 필요에 맞게 수정할 가능성이 있다. 이렇게 하면 공격자는 토큰 서명 인증서를 쉽게 획득해 사용자 자격 증명을 해독할 수 있다. 적용 가능한 완화 조치 맨디언트는 해당 공격 방법이 아직까지는 실제로 쓰이지 않은 것으로 보고 있다. 하지만 POC 코드(Proof of Concept Code)를 작성하는 것이 매우 쉬운 만큼 곧 해킹 도구가 이를 지원할 것으로 예상하고 있다. 이에 파이어아이는 위협을 완화하는 방법으로 윈도우 방화벽을 사용해 80 포트에 대한 TCP 액세스를 팜 내에 있는 AD FS 서버로 제한하는 것을 추천한다. [이상우 기자(boan@boannews.com)] <저작권자: 보안뉴스(www.boannews.com) 무단전재-재배포금지> |

|

|

|